Kaspersky ICS CERT: с какими киберугрозами могут столкнуться промышленные предприятия в 2023 году

Kaspersky ICS CERT: с какими киберугрозами могут столкнуться промышленные предприятия в 2023 году

Эксперты Kaspersky ICS CERT поделились прогнозами относительно развития ландшафта угроз для АСУ ТП в 2023 году, а также рассказали о том, какие риски стоит учитывать промышленным организациям.

Мишени целевых атак 2023 года. Ландшафт сложных целевых атак на промышленные предприятия и OT-системы может заметно измениться. Это, вероятно, коснётся и географии атак, и отраслевого фокуса атакующих. В числе мишеней целевых атак всё чаще будут встречаться организации из реальных секторов экономики: сельское хозяйство, производство удобрений, сельхозтехники и продуктов питания; логистика и транспорт; альтернативная энергетика и энергетика в целом; хайтек-компании, фармацевтика и производство медицинского оборудования. Также среди основных целей по-прежнему останутся предприятия ВПК и госучреждения.

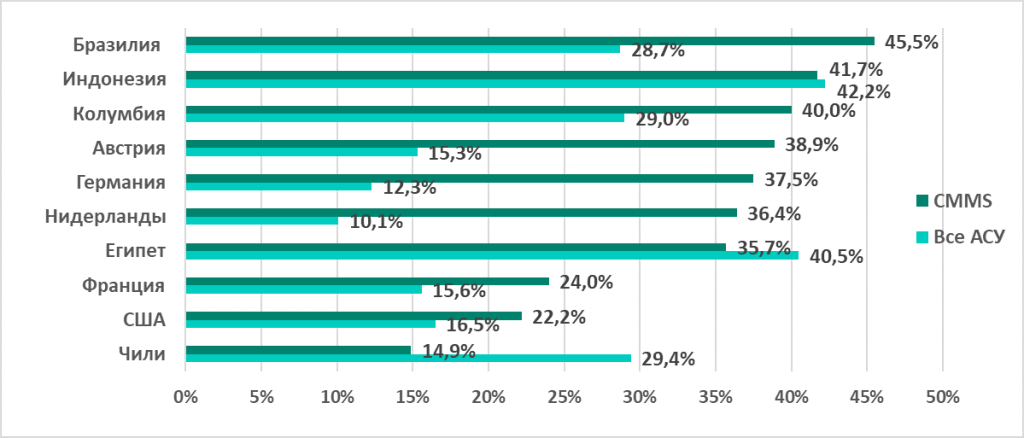

Поверхность атаки увеличится в результате внедрения новых технологий. Риск увеличивает цифровизация в погоне за повышением эффективности — внедрение устройств промышленного интернета вещей, систем умного производства и прочих «умных» систем, в том числе систем управления техническим обслуживанием и цифровых двойников. Это опасение подтверждается статистикой атак на компьютеризированные системы управления техническим обслуживанием (CMMS, Computerized Maintenance Management System) в первой половине 2022 года. В первую десятку стран по доле CMMS, атакованных в первые шесть месяцев 2022 года, вошли и традиционно «благополучные» страны, не попадающие в топ по доле атакованных компьютеров АСУ в целом в стране и в отдельных индустриях. Также новые риски могут быть связаны с внедрением различных беспилотных транспортных средств и агрегатов (грузовики, дроны, сельхозтехника и прочее), которые сами по себе могут стать как объектом, так и средством реализации атаки.

ТОП-10 стран по доле CMMS, атакованных в первом полугодии 2022 года

Рост цен на энергоносители и прочие факторы удорожания стоимости «железа». Это заставит некоторые организации существенно пересмотреть планы развёртывания on-premise-инфраструктуры в пользу «облаков» сторонних поставщиков услуг (что может привести к дополнительным рискам ИБ), а также, вероятно, негативно ударит по бюджетам, выделяемым на IT/OT-безопасность.

Геополитическая напряжённость негативно отразится на состоянии информационной безопасности.

Вырастет количество хактивистов, действующих по внутри- и внешнеполитической повестке, и результативность их атак.

Ухудшение взаимодействия между правоохранительными органами разных стран приведёт к росту числа кибератак в противоборствующих государствах. В частности, может вырасти число атак программ-вымогателей на критическую инфраструктуру.

Увеличится риск появления добровольных идеологически и политически мотивированных инсайдеров, а также инсайдеров, включённых в схемы действия криминальных групп (прежде всего, вымогателей) и APT, — как на самих предприятиях, так и среди разработчиков и поставщиков технологий.

Из-за потери рынков для разработчиков ИБ-инструментов и нарушения коммуникации между исследователями из разных стран неминуемо упадёт качество обнаружения киберугроз. Уход с рынка многих разработчиков информационных систем, систем управления и средств кибербезопасности также не может положительно сказаться на качестве защиты. При этом поиск альтернативы потерявшим доверие иностранным разработчикам грозит новыми рисками. Так, простые уязвимости нулевого дня и ошибки конфигурации, доступные и киберкриминалу, и хактивистам, — частое следствие недостатка ресурсов для обеспечения необходимого уровня культуры безопасной разработки и спешки при внедрениях решений от мелких и средних локальных разработчиков.

Рост спроса на первоначальный доступ к инфраструктуре организаций также стимулирует криминальные кампании, нацеленные на кражу учётных данных сотрудников.

Растущая роль государства в операционных процессах промышленных предприятий, включая подключения к государственным облакам и сервисам, которые могут быть менее защищены, чем частные решения от ведущих поставщиков, также приведёт к дополнительным рискам в области информационной безопасности. Одновременно вырастет риск недоступности информации, необходимой для своевременного реагирования на угрозы и заблаговременного планирования защитных мер. При этом также повышается и риск утечек конфиденциальных деталей такой информации. Уровень зрелости информационной безопасности в государственных учреждениях не всегда позволяет гарантировать следование лучшим практикам ответственного раскрытия информации об уязвимостях, угрозах и инцидентах. Может пострадать и качество информации о новых угрозах. Бездоказательная атрибуция и сознательное завышение уровня угрозы — ожидаемый шаг некоторых исследователей в попытках оседлать в корыстных целях продвигаемую на государственном уровне идеологическую и политическую повестку.

Эксперты Kaspersky ICS CERT назвали техники и тактики злоумышленников, на защиту от которых следует обратить внимание в 2023 году:

- фишинговые страницы и скрипты, внедрённые на легитимных сайтах;

- использование протрояненных «поломанных» дистрибутивов, а также патчей и генераторов ключей общеупотребимого и специализированного ПО;

- фишинговые письма «на злобу дня» — с наиболее актуальными темами;

- документы, украденные в предыдущих атаках на смежные организации и организации-партнёры, — в качестве «приманки» в фишинговых письмах;

- распространение фишинговых писем из скомпрометированных почтовых ящиков сотрудников и контрагентов под видом легальной рабочей переписки;

- N-day уязвимости, поскольку они будут закрываться ещё медленнее ввиду ухудшения доступности обновлений безопасности некоторых решений;

- использование глупых ошибок в конфигурации (например, оставленных паролей по умолчанию) и 0-day уязвимостей в продуктах «новых», в том числе и локальных (отечественных) вендоров;

- атаки на облачные сервисы;

- использование ошибок конфигурации средств защиты, например тех, которые позволяют отключить антивирус;

- использование популярных облачных сервисов в качестве CnC — даже после обнаружения атаки жертва может оказаться не в состоянии их заблокировать, потому что от них зависят какие-либо важные бизнес-процессы;

- использование уязвимостей легитимного ПО, например DLL Hijacking и BYOVD, для обхода средств защиты конечных узлов;

- распространение вредоносного ПО через флэшки для преодоления air gap (там, где он на самом деле есть).

«Уходящий 2022 год был богат на события кибербезопасности. Он принес много проблем владельцам и операторам промышленных инфраструктур. Однако никаких резких и катастрофических изменений ландшафта угроз, с которыми было бы трудно справиться, мы, к счастью, не увидели, несмотря на большое количество громких заголовков новостных изданий на эту тему. Мы вступили в эпоху, когда наиболее значимые изменения в ландшафте угроз для промышленных предприятий будут определяться прежде всего геополитическими и связанными с ними макроэкономическими факторами. Киберкриминал космополитичен по своей природе, но из соображений собственной безопасности и в погоне за лёгкой наживой он будет пристально следить за политическими и экономическими изменениями и чутко реагировать на них. Надеемся, что наши рассуждения о будущих атаках и рисках помогут организациям подготовиться к новым и растущим угрозам», — комментирует Евгений Гончаров, руководитель Kaspersky ICS CERT.

Прогнозы представляют собой совокупность мнений членов команды Kaspersky ICS CERT, которые основаны на коллективном опыте команды в исследовании уязвимостей, атак и реагировании на инциденты, а также на личном мнении экспертов касательно основных движущих факторов изменений ландшафта киберугроз.

Полная версия доступна на странице https://ics-cert.kaspersky.ru/publications/reports/2022/11/22/ics-cyberthreats-in-2023-what-to-expect/.

С прогнозами на 2022 год можно ознакомиться на странице https://ics-cert.kaspersky.ru/publications/reports/2021/11/23/threats-to-ics-and-industrial-enterprises-in-2022-as-they-are-foreseen-from-november-2021/.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.