Критическая информационная инфраструктура (КИИ): инструкция по выявлению и категорированию объектов

За помощь в подготовке материала портал Cyber Media благодарит «Астрал.Безопасность» — многопрофильного системного интегратора, обеспечивающего безопасность информационных систем различного уровня сложности.

Критическая информационная инфраструктура у всех на слуху. Это понятие регулярно оказывается в повестке дня органов законодательной и исполнительной власти, звучит на отраслевых мероприятиях различных уровнях и в дискуссиях специалистов. Все знаю, что её нужно защищать, причем обеспечить объектам КИИ особый уровень защиты обязывает законодательство.

Но вопросов у представителей госорганизаций и бизнеса меньше не становится. Как понять, что моя компания принадлежит к КИИ? Что с этим делать? Что будет, если не делать? Отсутствие ответов на эти вопросы может дорого стоить, если при проверке обнаружатся нарушения.

Рассказываем, что относится к КИИ, как правильно категорировать объекты КИИ и как коммуницировать со ФСТЭК, чтобы не нарушить законодательство. Здесь же мы коснемся только практики из жизни субъектов критической информационной инфраструктуры.

Субъект КИИ — а вдруг это моя компания?

Чтобы дать полный и развернутый ответ на вопросы госорганизаций и бизнеса, нужно понимать, что такое КИИ, ее субъекты и объекты.

Критическая инфраструктура — это совокупность информационных и телекоммуникационных систем, а также сетей электросвязи, которые используются для их взаимодействия. В определении используется слово «критическая» потому, что эта совокупность систем и сетей имеет приоритетное значение для функционирования ключевых сфер жизнедеятельности государства и общества.

Объекты критической информационной инфраструктуры — информационная система, информационно-телекоммуникационная сеть, автоматизированная система управления субъекта критической информационной инфраструктуры Российской Федерации.

Субъект КИИ — это владелец объекта критической инфраструктуры. Им может быть госорган, организация или учреждение, юридическое лицо и даже ИП. Главное условие — владение субъектом КИИ на законном основании (право собственности, аренда и т. д.).

Чтобы идти дальше, нужно разобраться с законодательной базой. Узнать о том, что является критической информационной инфраструктурой и как нужно обеспечивать её защиту, можно из следующих документов:

- Федеральный закон от 26.07.2017 № 187 «О безопасности критической информационной инфраструктуры РФ»;

- Приказ ФСТЭК России от 06.12.2017 № 236 «Об утверждении формы направления сведений о результатах присвоений объекту КИИ одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий»;

- Приказ ФСТЭК России от 25.12.2017 № 239 «Об утверждении требований по обеспечению значимых объектов КИИ РФ»;

- Постановление правительства РФ от 08.02.2018 № 127 «Об утверждении правил категорирования объектов критической информационной инфраструктуры РФ, а так же перечня показателей критериев значимости объектов КИИ РФ и их значений»;

- Приказ ФСТЭК России от 25.12.2017 № 235 «Об утверждении требований к созданию системы безопасности значимых объектов критической информационной инфраструктуры РФ и обеспечению их функционирования»;

- Федеральный закон от 19.12.2022 № 518-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации»;

- Постановление Правительства от 20.12.2022 № 2360 «О внесении изменений в постановление Правительства Российской Федерации от 8 февраля 2018 г. №127».

Все эти законы созданы и дополняются с одной целью — гарантировать безопасность КИИ. При этом ответственность за нарушение и несоблюдение правил и требований будет нести субъект критической инфраструктуры. Поэтому для спокойной работы каждой компании крайне важно знать ответ на вопрос: субъект или не субъект? И если да, впору вспомнить вопрос из классики: что делать?

Какие сферы могут относиться к КИИ

КИИ сферы — это не только оборонные и стратегически важные отрасли, как считают многие. На самом деле определяемая законодательством сфера КИИ существенно шире. ФЗ №187 относит к субъектам критической информационной инфраструктуре следующие учреждения:

- больницы, поликлиники, диспансеры, учреждения скорой медицинской помощи;

- НИИ, институты ядерной физики, медицинские университеты, ведущие научную деятельность учреждения;

- вокзалы, аэропорты; метро, организации городского общественного транспорта;

- банки и кредитные организации, страховые компании;

- операторы связи и интернет-провайдеры;

- предприятия химической, горнодобывающей и металлургической промышленности;

- представители топливно-энергетического комплекса, работающие с нефтью, газом, углем, ураном;

- атомные электростанции, разработка и производство атомной энергии;

- космическое приборостроение, производство ракетных двигателей;

- производство оборонной продукции;

-

предприятия, занимающиеся государственной регистрацией недвижимости.

Также к КИИ будут относиться системы, которые на праве собственности, аренды или на ином законном основании принадлежат российской компании или ИП, и обеспечивают взаимодействие указанных выше систем или сетей.

Таким образом предприятия военно-промышленного комплекса — лишь одна из отраслей КИИ, которая попадает под действие законов о критической информационной инфраструктуре. Однако представителям страховых компаний или химических предприятий необходимо не менее пристально следить за соблюдением профильных законов и приказов ФСТЭК.

Как соблюсти федеральный закон

Если выяснилось, что компания является субъектом критической информационной инфраструктуры, а в её ведении находятся объекты КИИ, законодательство предписывает ей совершить ряд действий. От организации требуется:

- Определить категории объектов КИИ.

- Обеспечить безопасность значимых объектов.

- Подключить объекты к ГосСОПКА (Государственной системе обнаружения, предупреждения и ликвидации последствий компьютерных атак).

Категорируем объекты

Категорирование КИИ — сложная, многоэтапная процедура, которая пошагово прописана в законодательстве.

Первый этап — формирование комиссии. Она обязательно должна включать руководителя субъекта КИИ, IT-отдела компании и подразделения, отвечающего за информационную безопасность. Не забудьте пригласить ответственного за автоматизированные систему управления и за систему управлении промышленной безопасности. Наконец, в состав комиссии должны входить руководитель подразделения комплексной безопасности и лица, отвечающие за гражданскую обороны и подготовку к чрезвычайным ситуациям. Если в компании обнаружатся руководители подразделений, отвечающих за технологические, финансовые и другие аспекты деятельности субъектов КИИ, пригласите и их тоже. Комиссия должна быть постоянно действующей. А её создание закрепляется выпуском соответствующего приказа.

Следующий этап — составление перечня объектов КИИ. Необходимо описать все происходящие в организации процессы (управленческие, технологические, финансово-экономические, производственные и т. д.), разложив их на более мелкие. Это поможет выявить именно критические процессы, прекращение которых негативно влияет на состояние КИИ. На основании полученных данных комиссия формирует перечень объектов КИИ, подлежащих категорированию, и присваивает им категорию значимости. Выделяют три категории КИИ. Самая высокая категория — первая. Вторая и третья категория менее масштабны, но также существенны.

Категория объекта определяется по совокупности показателей критериев значимости КИИ:

- Социальная значимость (5 показателей).

- Политическая значимость (2 показателя).

- Экономическая значимость (3 показателя).

- Экологическая значимость (1 показатель)

- Значимость для обеспечения обороны страны, безопасности государства и правопорядка (3 показателя).

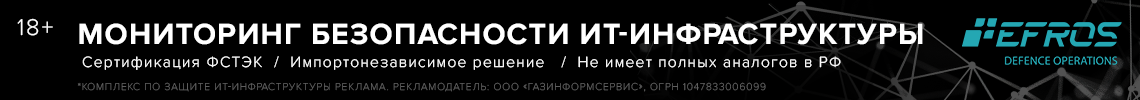

Всего 14 показателей, но объект может подходить не под все, а лишь под часть. Например, прекращение процесса подачи горячей воды можно рассматривать с точки зрения экологической и социальной значимости .

Изображение 1. Пример таблицы критических процессов

Процесс может получить лишь третью категорию по экологической значимости, но оказаться особенно значимым с точки зрения социальной. Первая категория в это области присваивается, если его прерывание может нанести ущерб жизни и здоровью 500 и более человек, а также по ряду других параметров.

Если рассматривать примеры объектов КИИ, можно выяснить, что в здравоохранении объектом КИИ является в том числе и деятельность в области использования источников ионизирующего излучения, в транспорте — обеспечение обслуживания пассажиров, а не только обеспечение авиационным топливом. Если критические процессы нашлись, значит они осуществляются на объекте КИИ.

Порядок действий по выявленным объектам КИИ

Просто найти у себя объект критической информационной инфраструктуры, естественно, недостаточно. Далее для организации наступает второй не менее захватывающий этап — категоризация объектов и подача сведений по КИИ во ФСТЭК.

Первый шаг на пути к успеху — составить таблицу объектов КИИ. В неё нужно включить наименование и тип объекта, сферу его функционирования, а также сведения о представителе объекта: ФИО, должность, номер телефона и адрес электронной почты.

Изображение 2. Пример таблицы объектов КИИ

Таблица проходит три этапа. Её необходимо:

- согласовать в головном офисе своей организации;

- отправить оригинал во второе управление ФСТЭК России;

- отправить копию руководителю управления ФСТЭК по своему региону.

Следующий шаг — категорирование объекта. Для этой процедуры потребуется информация по расположению и назначению объекта КИИ, его архитектуре, составе и используемых информационных технологиях, заблаговременно составленная карта информационных потоков, а также информация по используемым средствам защиты информации. Также важны сведения по подключению объекта КИИ к сетям электросвязи и операторе связи, который его обслуживает. Наконец, понадобится информация по эксплуатирующим элементы объекта лицам, обнаруженным уязвимостям, а также мерах по обеспечению физической и промышленной безопасности.

На основе таблицы объектов и детальной информации каждого из них производится категорирование. Тут пригодятся критерии оценки по социальной и экологической значимости.

Изображение 3. Порядок действий при категоризации объектов КИИ

Итогом плодотворной работы должны стать два вида документов:

- акт категорирования — один на все объекты КИИ;

- форма 236 — отдельно на каждый выявленный и категорированный объект КИИ.

Что делать с актом категорирования? Хранить как зеницу ока у себя в компании и быть готовым предъявить любой пришедшей в неё проверке по первому требованию. В документ нужно обязательно включить сведения о комиссии, данные о самом объекте КИИ, угрозы его безопасности и другие сведения.

Что делать с формами 236? Заполнять даже на с первого взгляда незначимые объекты КИИ. Это как раз тот случай, когда лучше «перебдеть». В заполненную форму нужно включить сведения о том, какая категория значимости присваивается объекту, о субъекте КИИ, о его взаимодействии с сетями электросвязи, об используемых программно-аппаратных средствах, угрозах безопасности и возможных последствиях от киберинцидентов, мерах по обеспечению его безопасности. Образец формы можно найти на сайте ФСТЭК. Когда всё будет готово, формы нужно отправить во ФСТЭК. Оттуда могут поступить замечания по присланным документам. Тогда компании дается 10 дней на то, чтобы их исправить.

Что ответит ФСТЭК

В ответе, который получит организация от Федеральной службы по техническому и экспортному контролю, могут быть всего два варианта определения значимости объекта:

- Незначимый.

- Значимый.

Если объект признан незначимым, данные о нем попадают в систему Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак или ГосСОПКА. От субъекта КИИ требуется оказывать содействие должностным лицам ФСБ РФ, которые обнаруживают, предупреждают и ликвидируют последствия компьютерных атак. Если на объектах КИИ устанавливается какие-либо средства для выполнения этих задач, нужно обеспечить их сохранность и создать условия для эксплуатации. Однако на этом всё — миссия субъекта критической информационной инфраструктуры выполнена.

Если объект признан значимым, то он вносится в реестр КИИ, а на субъекта КИИ возлагается обязанность обеспечить его сохранность в соответствии с порядком, установленным ФСТЭК.

Действовать нужно в четыре шага:

- Установить требования к обеспечению безопасности объекта.

- Разработать и ввести организационные и технические меры.

- Обеспечить безопасность в ходе эксплуатации объекта КИИ.

- Обеспечить безопасность при выводе объектов КИИ.

Если что-то изменилось

Документация по объектам критической информационной инфраструктуры не остается неизменной. Время от времени её нужно актуализировать. Например, если:

- произошло изменение законодательства в сфере критической инфраструктуры, требований к КИИ;

- такое решение приняла ФСТЭК по результатам проверки;

- сам объект КИИ претерпел изменения и перестал соответствовать ранее определенным критериям значимости;

- субъект КИИ ликвидирован или изменена его организационно-правовая форма;

- появились новые объекты КИИ или модернизированы существующие;

- прошло пять лет с момента согласования документации с ФСТЭК.

Если что-то из вышеперечисленного относится к вашей компании, рекомендуем вернуться в начало статьи и проделать процедуру с начала. Критическая информационная инфраструктура требует регулярного внимания, поэтому стоит всегда держать руку на пульсе.

Резюме

Разобравшись, кто относится к КИИ, какие объекты и процессы считаются критическими и какие последствия возможны из-за прекращения их функционирования, становится понятно, что критическая информационная инфраструктура — важная тема в ИБ как минимум еще на 5-10 лет. КИИ — это новая реальность, и как показывает опыт, кто первым встроиться в новые реалии, тому будет проще в дальнейшем.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться