Киберпреступники используют Microsoft Quick Assist для распространения вредоноса

Киберпреступники используют Microsoft Quick Assist для распространения вредоноса

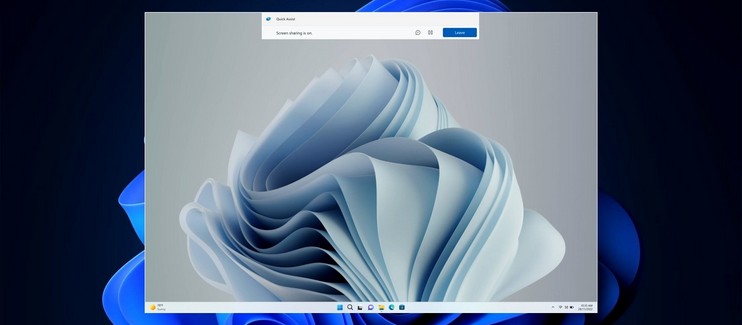

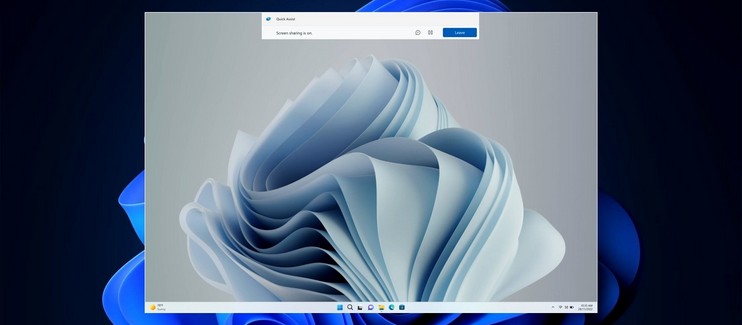

Отдел Microsoft Threat Intelligence обнаружил новый метод кибератак, применяемый группой Storm-1811. Хакеры используют приложение Quick Assist, предустановленное на Windows 11, для получения удаленного доступа к компьютерам пользователей.

Схема атаки начинается с того, что злоумышленники наводняют электронные почты жертв спамом. Затем они звонят жертвам под видом технической поддержки, предлагая помощь в решении проблем с почтой. В процессе «помощи» они просят пользователя активировать Quick Assist, что дает им полный доступ к компьютеру.

После получения доступа атакующие выполняют команды для загрузки вредоносного программного обеспечения, которое дает им возможность не только контролировать зараженное устройство, но и распространяться по сети. Для этого используется PsExec, а среди прочего устанавливаются такие угрозы, как QakBot и Cobalt Strike, заканчивая развертыванием программы-вымогателя Black Basta.

По данным исследователей, киберпреступники ориентированы на различные сектора, от производства до транспорта, что подчеркивает необходимость комплексной киберзащиты для всех видов бизнеса.

Компаниям советуют деактивировать Quick Assist и подобные приложения, если они не используются в рабочих целях. Также важно регулярно проводить тренинги сотрудников для повышения их осведомленности о методах социальной инженерии и обучения приемам защиты от подобных атак.

«Очень часто выпуск обновлений ПО сопровождается выявлением ошибок, иногда они бывают критичными. Для исправления ошибки разработчику нужно время, от нескольких дней до нескольких недель. В таких ситуациях пользователь хочет быть защищен от взлома злоумышленников, и не всегда проблема решается просто отключением функции или удалением стандартного приложения, в котором содержится ошибка. В такой ситуации пользователю может помочь контроль изменений: в случае появления злоумышленника в сети, ПО, такое как Efros DefOps, выявит действия незваного гостя, и администратору поступит соответствующее уведомление», – говорит Юлия Парфенова, менеджер направления «контроль целостности» Efros Defence Operations, ООО «Газинформсервис».

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.