Разбудили лихо: идёт новый виток кампании кибершпионажа на российские организации

Разбудили лихо: идёт новый виток кампании кибершпионажа на российские организации

Кампания проводится группой Awaken Likho (в исследованиях других вендоров эта угроза также известна как Core Werewolf), нацелена на госучреждения и промышленные предприятия, цель - получение доступа к конфиденциальным данным.

Эксперты «Лаборатории Касперского» обнаружили новый этап АРТ-кампании, в рамках которой злоумышленники из группы Awaken Likho атакуют российские госучреждения и промышленные предприятия с использованием технологий удалённого доступа. В отличие от первого этапа кампании, который шёл с 2021 года, теперь для получения удалённого доступа к системе злоумышленники используют агент для платформы MeshCentral вместо модуля UltraVNC. Атаки по новой схеме начались в июне 2024 года и продолжались как минимум до августа.

Технологии удалённого доступа позволяют пользователям подключаться к удалённому компьютеру с помощью другого компьютера или мобильного устройства. Таким способом можно не только взаимодействовать с интерфейсом системы, файлами и папками, но и получать доступ к другим ресурсам устройства. Удалённый доступ изначально задумывался как средство дистанционного администрирования, однако нередко используется злоумышленниками для кибершпионажа на устройствах жертв.

Технические инструменты. Для атак злоумышленники применили новый зловред, главная особенность которого - в новом методе получения удалённого доступа к системе. Ранее для этого использовался модуль решения UltraVNC, теперь же атакующие применили ПО MeshAgent - агент для системы MeshCentral.

Как начинается атака. Зловред загружался на устройства жертв после перехода по вредоносной ссылке, которую пользователи, предположительно, получали в фишинговых письмах. Злоумышленники из Awaken Likho обычно собирают как можно больше информации о жертве в сети через поисковые системы, чтобы составить максимально убедительные сообщения.

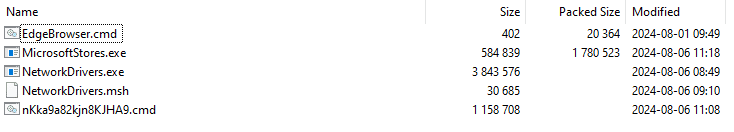

Вредоносное ПО распространялось в самораспаковывающемся архиве, созданном при помощи утилиты 7-Zip. Архив содержит пять файлов, четыре из которых замаскированы под легитимные системные службы и командные файлы. Среди них файл с MeshAgent -- агентом для легитимной платформы MeshCentral. Зловред не содержит файлов без полезной нагрузки, которые эксперты «Лаборатории Касперского» наблюдали в предыдущих образцах вредоносного ПО.

Содержимое вредоносного архива

После открытия архива содержащиеся в нём файлы и скрипты выполняются автоматически и зловред закрепляется в системе, а злоумышленники получают удалённый доступ к устройству.

«Деятельность группы Awaken Likho стала особенно заметна после 2022 года, она остаётся активной до сих пор. При этом её методы существенно изменились: мы видим новую версию зловреда, которая использует другую технологию удалённого доступа, -- комментирует Алексей Шульмин, эксперт по кибербезопасности "Лаборатории

Касперского". -- Полагаем, что в будущем мы увидим новые атаки группы Awaken Likho, при этом угроза может исходить и от других АРТ-групп, использующих схожие инструменты.

По данным „Лаборатории Касперского", за первые 8 месяцев 2024 года в России число атак с использованием технологий удалённого доступа выросло на 35% по сравнению с аналогичным периодом 2023 года. Для безопасности организаций необходимо надёжное решение, способное обеспечивать непрерывную защиту корпоративных ресурсов даже в условиях

меняющегося ландшафта угроз».

Для защиты от сложных целевых атак «Лаборатория Касперского» рекомендует:

- использовать комплексное решение для всесторонней защиты организации;

- регулярно проводить обучающие тренинги для сотрудников, чтобы снизить вероятность успешных атак с использованием методов социальной инженерии, в том числе фишинга, например с помощью онлайн-платформы Kaspersky Automated Security Awareness Platform ;

- использовать сервисы информирования об угрозах

- использовать решение для обнаружения, расследования и своевременного устранения инцидентов на уровне конечных устройств.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.