Рискуем не по-детски: большинство приложений для детей и родителей уязвимы для утечки личных данных и манипуляций с контентом

Рискуем не по-детски: большинство приложений для детей и родителей уязвимы для утечки личных данных и манипуляций с контентом

Компания AppSec Solutions на базе продукта «Стингрей» проанализировала защищенность 37 мобильных приложений в категории «Для детей и родителей», размещенных в App-магазинах. Результат не радует: почти все приложения содержат уязвимости, которые не только могут привести к утечке персональных данных, но и позволяют хакерам манипулировать экранами без ведома пользователя – например, «подсовывать» детям опасный контент.

В выборку исследования вошли обучающие языковые приложения, программы для тренировки чтения и логопедических занятий, детские мобильные игры, а также приложения родительского контроля. Все они были протестированы по 7 ключевым видам уязвимостей.

- Мы решили проанализировать мобильные приложения из категории «Для детей и родителей» накануне 1 сентября, когда родители активно подключают большое количество «обучалок» к началу нового учебного года. Но тезис «все лучшее детям», к сожалению, не сработал: практически в каждом из рассмотренных приложений чувствительные данные пользователя хранятся или передаются в небезопасном виде», – отметил владелец продукта «Стингрей» компании AppSec Solutions Юрий Шабалин.

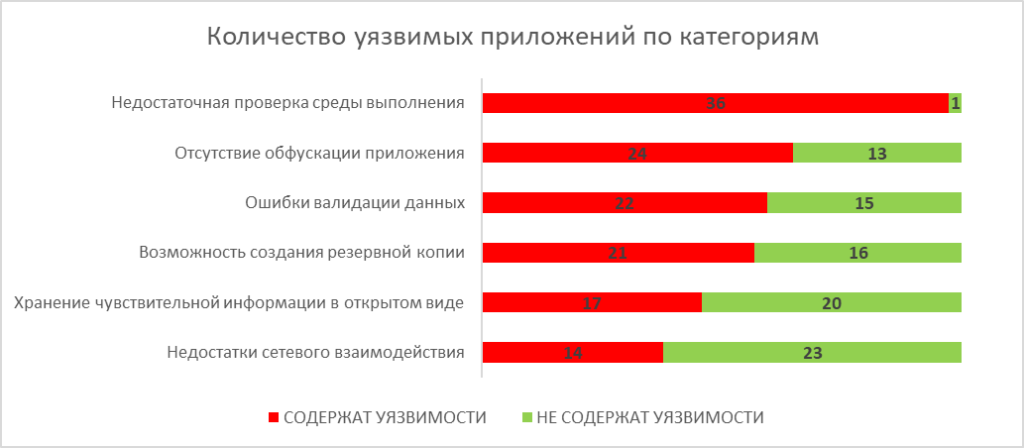

Из всех категорий лидером по количеству проблем является «Хранение чувствительной информации в открытом виде» (134 случая). В тройку антилидеров входят также категории «Недостаточная проверка среды выполнения» (66 проблем) и «Ошибки валидации данных» (40 проблем).

Именно эти три категории наиболее тесно пересекаются между собой и усугубляют проблемы друг друга. К примеру, если приложение хранит в открытом виде пароль пользователя и в нем же присутствует проблема с чтением локальных файлов другим приложением, вместе это дает возможность любому приложению на устройстве получить пароль пользователя.

- 36 из 37 приложений содержат уязвимость «Недостаточная проверка среды выполнения». Это означает, что приложение «не смотрит по сторонам», то есть не определяет среду, в которой работает. Это могут быть и взломанные устройства, и запуск в среде эмуляции. На втором месте «Отсутствие обфускации приложения»: простыми словами, этот критерий показывает, что приложения не защищают свой код, и злоумышленники могут им воспользоваться, нанося вред не только компании, но и пользователям. Третий критичный показатель – категория «Ошибки валидации данных». Если приложение заинтересует хакеров – уязвимости из данной категории позволит им открывать любые экраны без ведома пользователя, читать внутренние файлы и открывать произвольные адреса – в том числе «подсунуть» ребенку опасный контент, – сказал Юрий Шабалин.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.