Словили звезду: вымогатели из группы Shadow атакуют российские компании уже под новым именем — DARKSTAR

Словили звезду: вымогатели из группы Shadow атакуют российские компании уже под новым именем — DARKSTAR

Специалисты Лаборатории цифровой криминалистики компании F.A.C.C.T. зафиксировали новые атаки группы вымогателей Shadow (Comet), но уже под новым именем — DARKSTAR. В конце января жертвой стала крупная российская компания. Ущерб, нанесенный фирме в результате атаки, мог быть гораздо больше, однако, за прошедший год многие компании усилили меры безопасности, благодаря чему важная часть инфраструктуры осталась нетронутой.

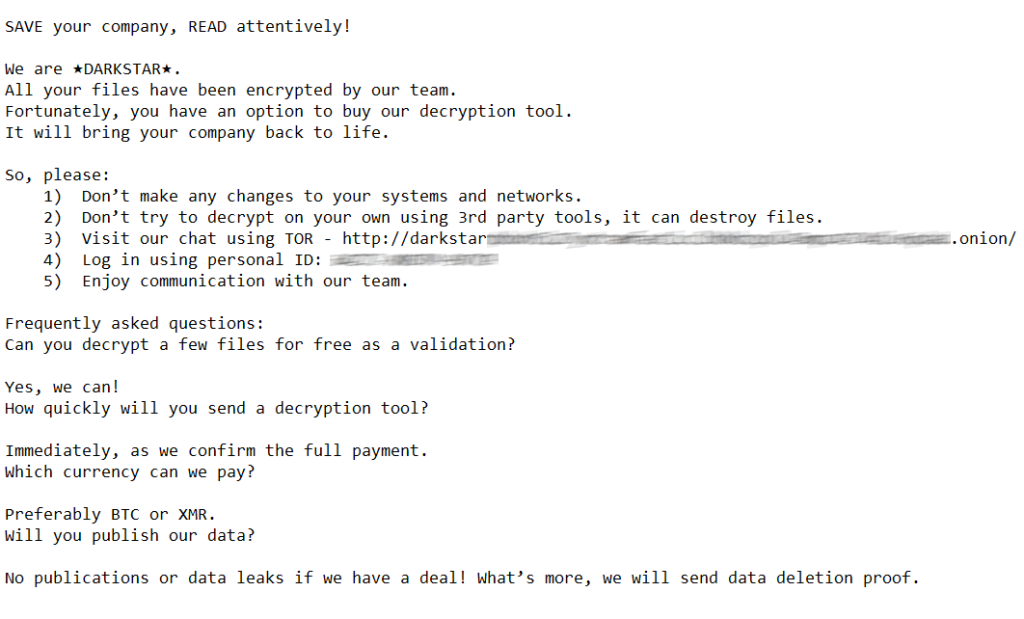

Рис. 1 Текст записки с требованием выкупа от вымогателей DARKSTAR

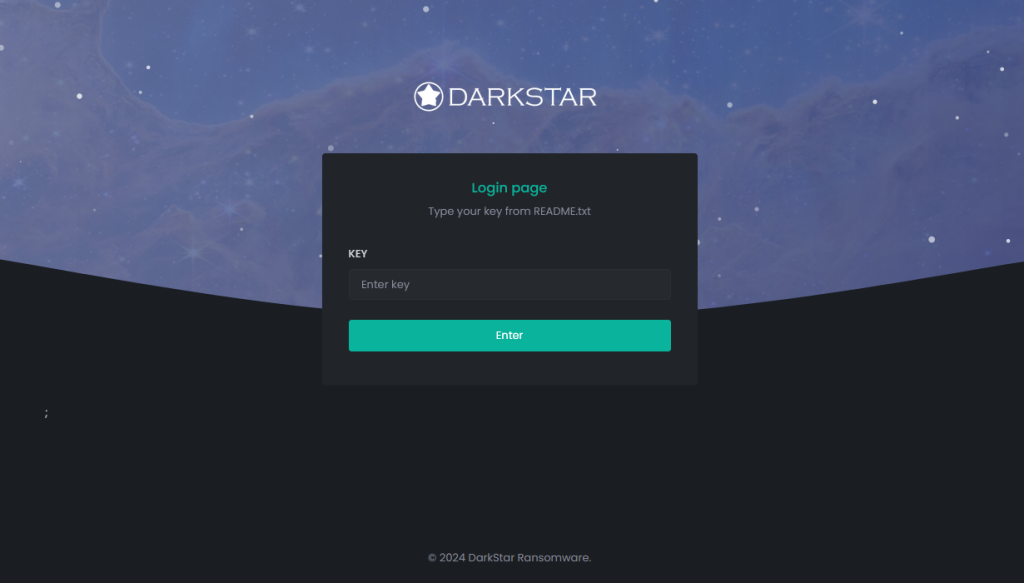

Несмотря на смену названия, все тактики, техники, процедуры (TTPs) и инструменты у вымогателей остались те же: для шифрования файлов использовались программы LockBit 3 (Black) и Babuk, а также такие утилиты, как ngrok и AnyDesk. Для общения с жертвой также создается "брендированная" панель в сети Tor. Титульное изображение логотипа на странице входа DARKSTAR было создано только 29 января.

Рис. 2 Скриншот страницы входа в панель DARKSTAR для общения с жертвой в сети Tor

Напомним, что это уже второе переименование группы вымогателей за полгода. В сентябре 2023 года Shadow взяла название Comet, а в январе 2024-го группа атаковала российскую компанию уже под новым именем — DARKSTAR. С момента своего появления весной 2023 года участники Shadow заявляли, что их интересуют исключительно деньги и они не являются политически мотивированной группой. Однако, если в записке с требованием выкупа от Shadow это было сказано явно, в записке Comet уже коротко, а в записке от DarkStar эти фразы отсутствуют.

Напомним, что вымогатели из Shadow-Comet-DARKSTAR вместе с группой кибердиверсантов Twelve входят в один крупный преступный синдикат, цель которого нанести максимальный ущерб российским компаниям.

Именно этот синдикат Comet (Shadow) — Twelve стал “открытием 2023 года”, поскольку продемонстрировал новую тенденцию — появление групп “двойного назначения”, которые преследуют как финансовые, так и политические цели.

Если одна часть преступного синдиката вымогателей под именем Comet (Shadow) в ходе атаки похищает конфиденциальные данные, а затем шифрует компанию, требуя выкуп, то Twelve, также предварительно похитив данные, уничтожают ИТ-инфраструктуру организации-жертвы, не выставляя никаких финансовых требований.

Кстати, именно Shadow Comet поставила рекорд прошлого года по сумме самого крупного первоначального выкупа — у жертвы они потребовали 321 млн рублей (около $3.5 млн). У группы до сих пор нет своего DLS-сайта для публикации похищенных у жертв данных, зато, как выяснилось, они охотно публикуют объявления об их продаже на антироссийских ресурсах.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.