Обзор продуктов для регулярного мониторинга ИТ-инфраструктуры

Работа хакера на первых этапах – это набор стандартных действия, которые помогают получить представление об активах компании-жертвы, а также проанализировать периметр атаки. В итоге злоумышленник получает перечень веб-сайтов и сервисов компании, данные сотрудников, набор уязвимостей, которые затем вручную эксплуатирует.

Чтобы повысить уровень безопасности, компании нужно проводить анализ защищенности ИТ-инфраструктуры. Главный недостаток таких мер – непродолжительный эффект. ИТ-инфраструктура продолжает развиваться с учетом потребностей бизнеса, и уровень защищенности вновь становится низким. Требуется частая и регулярная проверка инфраструктуры, поэтому появляются решения, которые могут это обеспечить. Ведущий специалист по безопасной разработке в Awillix Анастасия Худоярова специально для CyberMedia провела сравнительный анализ популярных решений регулярного мониторинга ИТ-инфраструктуры.

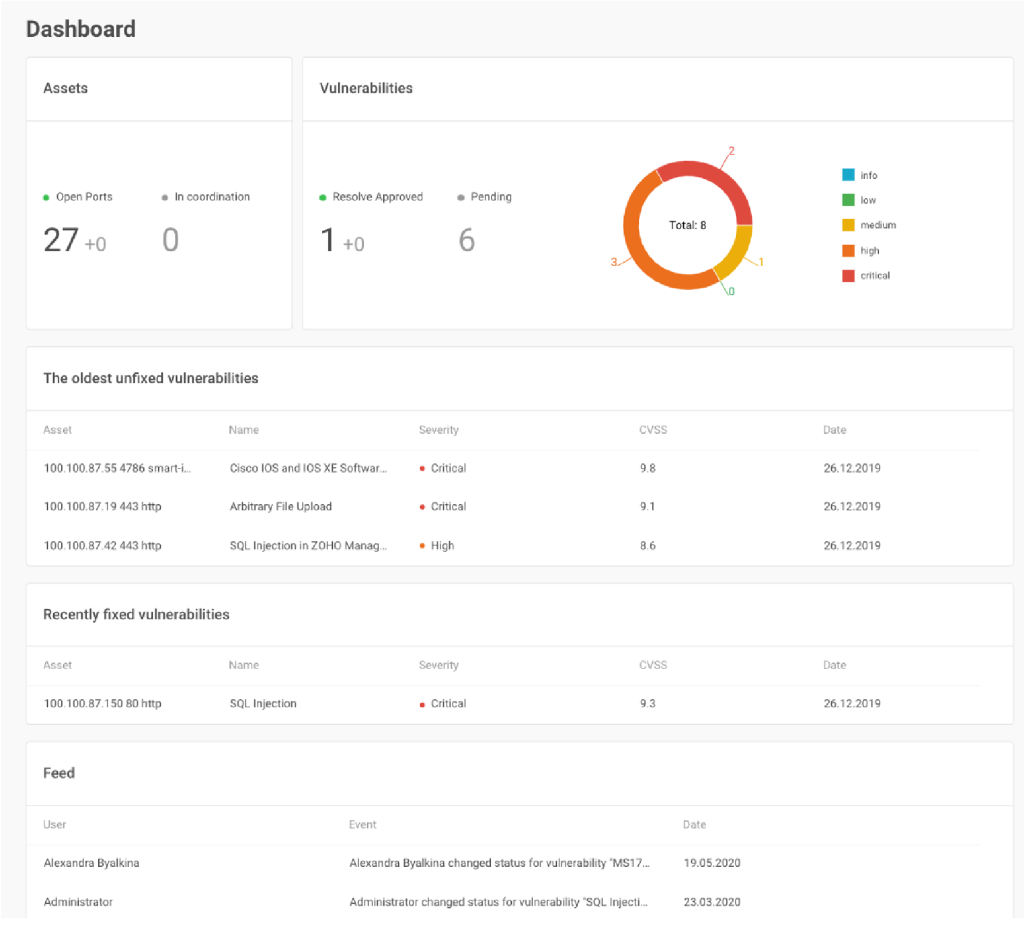

Continuous Vulnerability Monitoring (CVM) от Awillix

CVM – это SaaS-решение, позволяющее в режиме 24/7 тестировать инфраструктуру и приложения, проводить инвентаризацию сервисов, приоритизировать риски и строить аналитику.

Вся платформа состоит из нескольких модулей:

1. Модуль инвентаризации. Цель модуля заключается в мониторинге публикаций сервисов и служб на внешнем периметре: активные хосты, открытые сервисы и их версии, новые доменные имена.

2. Модуль мониторинга SSL-сертификатов. Нужен для контроля сертификатов на внешнем периметре и оповещении об окончании его срока действия.

3. Модуль анализа защищенности. Выявляет различные уязвимостей в автоматизированном и ручном режиме.

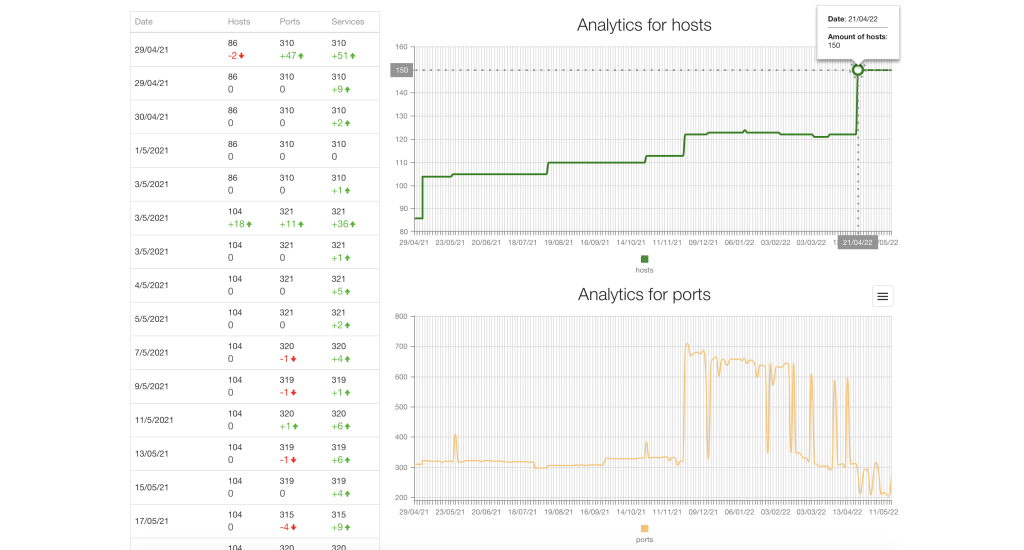

4. Модуль аналитики уязвимостей и приоритезации рисков. Отслеживает количественную динамику хостов и сервисов, изменения в типах и версиях ПО.

Сервис работает по подписке. Стоимость определяется по количеству цифровых активов (доменные имена, IP-адреса), а также по количеству сканирований и ручных тестирований в месяц.

Ключевые задачи, которые решает CVM

● Сокращение поверхности атаки и уровня критичности;

● Существенное повышение сложности возможного взлома;

● Получение обратной связи и рекомендаций пентестеров.

Функциональные особенности

1. Настройка модулей, подключаемых для сканирования, подстраивается под индивидуальные требования проекта;

2. Можно регулировать частоту сканирования различных модулей;

3. Уведомление о критических изменениях на периметре и о самых критичных и 1-day уязвимостях приходят в мессенджер или почту;

4. При устранении уязвимостей можно напрямую получить фидбэк от ИБ-специалистов;

5. Ручную верификацию уязвимостей делает команда квалифицированных пентестеров;

6. Реализован мониторинг SSL-сертификатов;

7. Модуль инвентаризации отражает изменения на периметре: количественно и содержательно об изменениях в версиях, типах сервисов, активных или уже закрытых хостах и портах;

8. Есть возможность получить аналитику уровня защищенности компании с отраженной динамикой;

9. Можно приоритезировать риски в соответствии с особенностями и потребностями компании;

10. Поиск скомпрометированных почтовых адресов и брутфорс актуальных паролей пользователей компании клиента;

11. Используются open-source и проприетарные сканеры, а также собственные наработки;

12. Можно добавлять SSL-сертификаты для отслеживания;

13. Соответствует требованиям регуляторов ЦБ РФ и других о необходимости проведения регулярного анализа защищенности инфраструктуры.

14. На данный момент CVM проходит процесс включения в реестр отечественного ПО;

15. В разработке применяются подходы SSDLC;

16. Состав инструментов для анализа остается неизменным на всех типах подписки.

Технические характеристики

Поскольку решение полностью облачное, для использования не требуется установка никакого дополнительного ПО или агентов внутри системы.

Недостатки

1. Отсутствие ролевой модели. Нет возможности создать учетные записи для куратора проекта, администратора или, аналитика.

2. Клиент не может самостоятельно вносить изменения в личный профиль и профиль компании – для этого требуется обращение в техподдержку.

3. Отсутствие интеграции с использованием API.

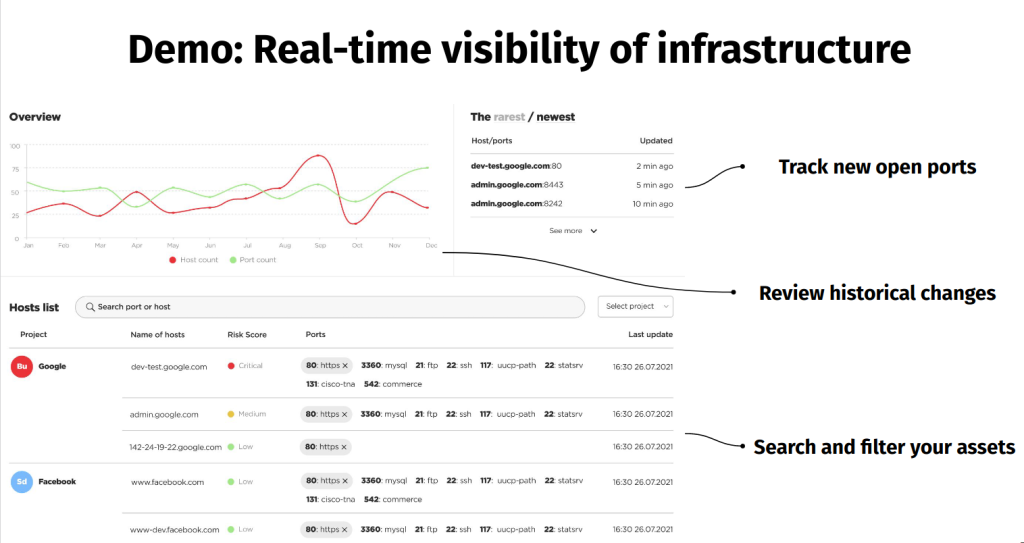

ScanFactory

ScanFactory – российская SaaS CPT-платформа для проведения автоматизированного анализа защищенности публичных веб-сайтов и внешней инфраструктуры. Используется 15 сканеров как open-source, так и проприетарных. Позволяет вести круглосуточный мониторинг.

Платформа состоит из нескольких модулей:

1. Модуль OSINT. Автоматизированный пассивный и активный поиск активов компании, в том числе новых;

2. Сканер инфраструктуры. Формируется перечень «живых» портов и сервисов;

3. Поиск утекших почт и актуальных паролей сотрудников. Брутфорс паролей осуществляется с помощью собственных словарей;

4. Автоматизированный поиск поддоменов организации;

5. Модуль для поиск уязвимостей для веб и сетевых сервисов.

Ключевые задачи, которые решает ScanFactory

Максимальная автоматизация действий пентестера: от сбора информации о компании и ее пользователях, до поиска уязвимостей.

Функциональные особенности и достоинства

1. Есть возможность гибко настроить каждый из 15 сканеров вплоть до дней, часов и минут;

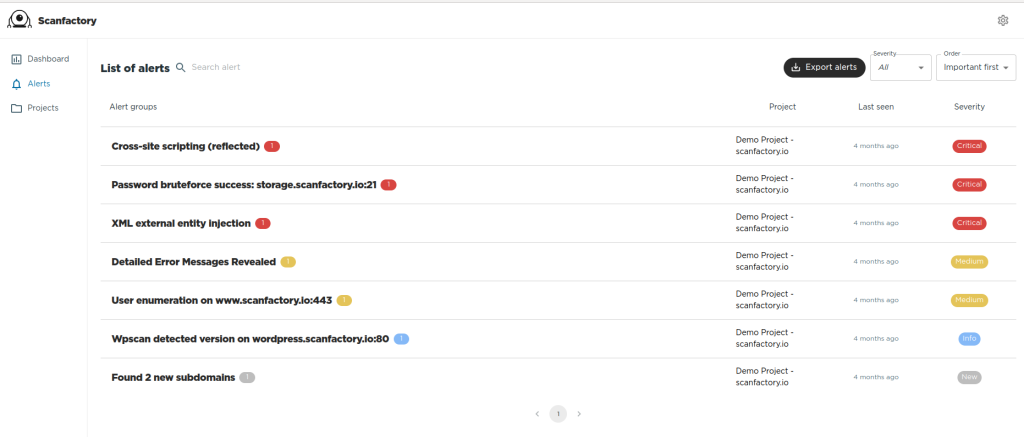

2. Система оповещает о найденных багах и уязвимостях.

3. Можно получить pdf-файл с оповещениями и всеми изменениями в инфраструктуре;

4. Можно построить графики для отслеживания динамической аналитики состояния инфраструктуры;

5. Есть возможность интеграции с внутренними таск-трекерами, SOAR или SIEM-системами клиента;

6. Отчет в аналитике фиксирует количество утечек учетных данных, хосты и топ самых критичных уязвимостей;

7. В отчете указывается какой сканер нашел проблему;

8. По умолчанию можно использовать только автоматизированное сканирование, либо добавить ручную верификацию;

9. Есть возможность использовать как облачное SaaS-решение, так и on-premise;

10. Предусмотрено дублирование алертов в мессенджер Telegram;

11. Помимо обычных уровней критичностей, существует тип «new». Этот параметр может затруднить анализ алертов. Например, уязвимость может быть одновременно и новой, и критичной;

12. Есть возможность выгрузки результатов сканирования по API;

13. Отслеживание изменений происходит без задержек в режиме реального времени;

14. Проходит процесс включения в реестр отечественного ПО.

Технические характеристики

1. Работает и как облачная платформа, и как on-premise решение;

2. При ручной верификации специалистами, найденные уязвимости проходят через SOC-систему ScanFactory;

3. Используются сканеры: amass, subfinder, goaltdns, chrome crawler, nmap, waybackurls, wpscan, dirsearch, patator, ffuf, nuclei, web scanner, burp+extensions, nessus, wappalyzer.

Недостатки

1. Пробный период длится всего одну неделю;

2. Сокращенная документация о системе и ее технических характеристиках для Российского сегмента. Более полная и подробная доступна только для иностранной версии;

3. Нет динамической аналитики по исправленным уязвимостям;

4. Алерты, как в общем списке, так и на графике собираются и отображаются без категоризации по типам;

5. Не предусмотрено отслеживание изменений отдельно на хостах и портах;

6. Посмотреть демо продукта можно только в зарубежной версии ПО.

CPT от BI.Zone

Решение для постоянного контроля защищенности внешнего IT-периметра компании.

Функциональные особенности и достоинства

1. Коммуникация Исполнителя и Заказчика происходит с помощью комментариев внутри платформы;

2. Поддерживается расширенный функционал управления для крупных организаций. Клиенты могут отслеживать изменения в каждом отдельном подразделении с учетом ролевой модели..

3. Клиент сам управляет пользователями, которые имеют доступ к платформе;

4. Внедрен подход безопасной разработки при создании продукта;

5. Акцент на управлении ЖЦ уязвимостей и активами;

6. Есть журнал логирования событий, касающихся авторизации, управления уязвимостями и прочим;

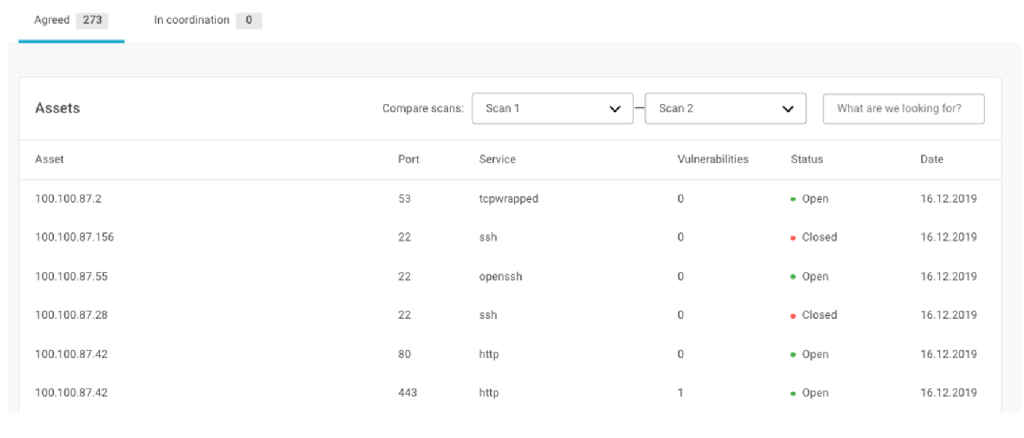

7. При изменении состава активов компании выполняется поэтапное согласование со специалистами. Они, в свою очередь, выполняют ряд проверок для подтверждения актуальности и корректности изменений;

8. Для динамического отслеживания уязвимостей есть удобная функция сравнения отчетов, она позволяет сопоставить результаты двух любых отчетов;

9. Можно отследить статус работы с уязвимостью: исправлена, в работе, исправлена и подтверждена специалистами Исполнителя;

10. Фиксируется точное время появления уязвимости;

11. Возможна гибкая настройка виджетов, которые отображают дашборды и статистику изменения уязвимостей.

12. Решение умеет вести автоматизированный поиск узлов на внешнем периметре.

Технические характеристики

1. Платформа – SaaS-решение.

2. Аналитика позволяет получить максимально полезную и актуальную информацию, как для бизнеса в целом, так и для специалистов по информационной безопасности

3. Управление уязвимостями позволяет удобно выстраивать процесс их устранения и отслеживать изменения в динамике.

4. Задействуются nessus, openvas.

Недостатки

1. Использование наиболее оправдано при анализе крупных компаний;

2. Отсутствует интеграция уведомлений в сторонние каналы связи, например, мессенджеры.

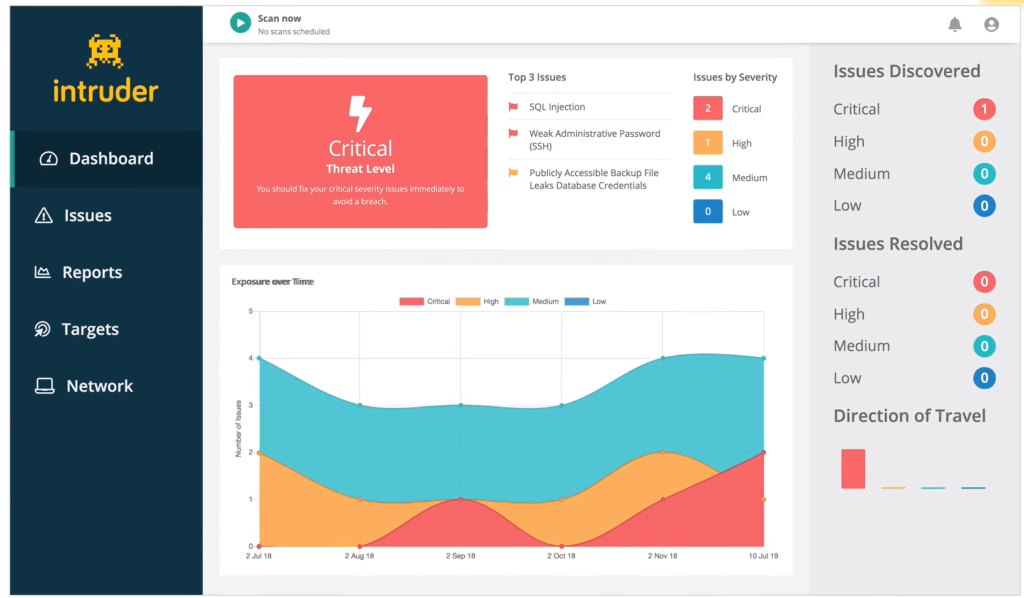

Intruder

Мониторинг поверхности атаки и отслеживание появления новых уязвимостей.

1. Интегрируется со Slack и Jira;

2. Взаимодействует с системой по API;

3. Сканирование для поиска уязвимостей ведется с использованием не только открытых баз, но и множества собственных наработок;

4. Автоматизированный поиск новых поддоменов интегрируется со специализированным ботом;

5. Отчет формируется в PDF-формате в соответствии со стандартом ISO 27001 and SOC 2;

6. Реализован мониторинг SSL / TLS сертификатов;

7. В расширенной версии продукта есть анализ сетки клиента, который фиксирует время активности хоста;

8. Для анализа внутренней инфраструктуры разворачивается агент.

Технические характеристики

1. «Под капотом» используется Nessus в продвинутой версии. Другие сканеры скрыты. Используется OpenVAS в урезанной версии.

2. В базовой версии предусмотрено одно периодическое сканирование. В расширенной – неограниченно.

Недостатки

1. Значительные ограничения для урезанной версии продукта: доступ для двух пользователей, использование OpenVAS вместо Nessus, количество периодических сканирований, работа с облаками;

2. Для сканера внутренней инфраструктуры нужно не только запустить агент, но и предоставить учетные данные для сервисов;

3. В основном продукте нет ручной верификации и оценки специалистов;

Сравнение

|

|

CVM |

ScanFactory |

CPT |

Intruder |

|

on-premise |

☓ |

✔ |

☓ |

✔ |

|

Ручная верификация в базовой версии |

✔ |

☓ |

✔ |

☓ |

|

Уведомления в мессенджеры |

✔ |

✔ |

☓ |

✔ |

|

Аналитика по уязвимостям |

✔ |

✔ |

✔ |

☓ |

|

Качественная инвентаризация |

✔ |

☓ |

✔ |

☓ |

|

Категорирование уязвимостей по различным типам |

✔ |

☓ |

✔ |

✔ |

|

Возможность взаимодействия с пентестерами в базовой версии сервиса |

✔ |

☓ |

✔ |

☓ |

|

Мониторинг SSL/TLS сертификатов |

✔ |

☓ |

✔ |

✔ |

|

Выгрузка результатов по API |

☓ |

✔ |

✔ |

✔ |

|

Ролевая модель |

☓ |

☓ |

✔ |

☓ |

|

Управления активами через ЛК клиента |

☓ |

✔ |

✔ |

✔ |

|

Возможность подключения дополнительных услуг (фишинг, симуляция атаки) в рамках непрерывного анализа защищенности |

☓ |

☓ |

✔ |

✔ |

|

Анализ внешнего периметра |

✔ |

✔ |

✔ |

✔ |

|

Анализ внутреннего периметра |

☓ |

☓ |

☓ |

✔ |

|

Поиск скомпрометированных учетных данных |

✔ |

✔ |

✔ |

✔ |

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться