Efros DefOps: как анализировать безопасность контейнерных сред и приложений

Помощник менеджера продукта Efros DefOps

Главный специалист отдела разработки программных

продуктов

Современные контейнерные технологии стали неотъемлемой частью IT-инфраструктуры компаний разного масштаба — от стартапов до крупных корпораций. Контейнеры обеспечивают высокую гибкость, масштабируемость и удобство управления приложениями, однако вместе с этими преимуществами возникают новые угрозы информационной безопасности. Например, риски, связанные с уязвимостями в образах контейнеров, неправильной конфигурацией сетевых настроек и доступом к чувствительной информации внутри контейнеров. Это требует от компаний внедрения новых стратегий защиты и мониторинга, чтобы минимизировать потенциальную опасность и обеспечить безопасность своих систем.

Одной из систем анализа защищенности контейнеров является программный комплекс Efros Defence Operations (ПК Efros DefOps, Efros). Он является модульным продуктом, который состоит из шести функциональных подсистем; в их числе модуль Integrity Check Compliance, включающий в себя функциональность по анализу защищенности контейнеров и оркестраторов.

Юлия Парфенова, помощник менеджера продукта Efros DefOps и Иван Мартынов, главный специалист отдела разработки программных продуктов, в материале для Cyber Media поделятся, на какие ключевые проблемы в эксплуатации контейнеров обратить внимание и как Efros помогает справляться с ними в крупной инфраструктуре.

Обнаружение уязвимостей

Наличие уязвимостей может стать одной из причин проникновения злоумышленников. Важную роль во взломе инфраструктуры могут сыграть уязвимости не только образов и контейнеров, но и оркестраторов и хостовой операционной системы. В этом случае Efros DefOps выявляет уязвимости с нескольких сторон:

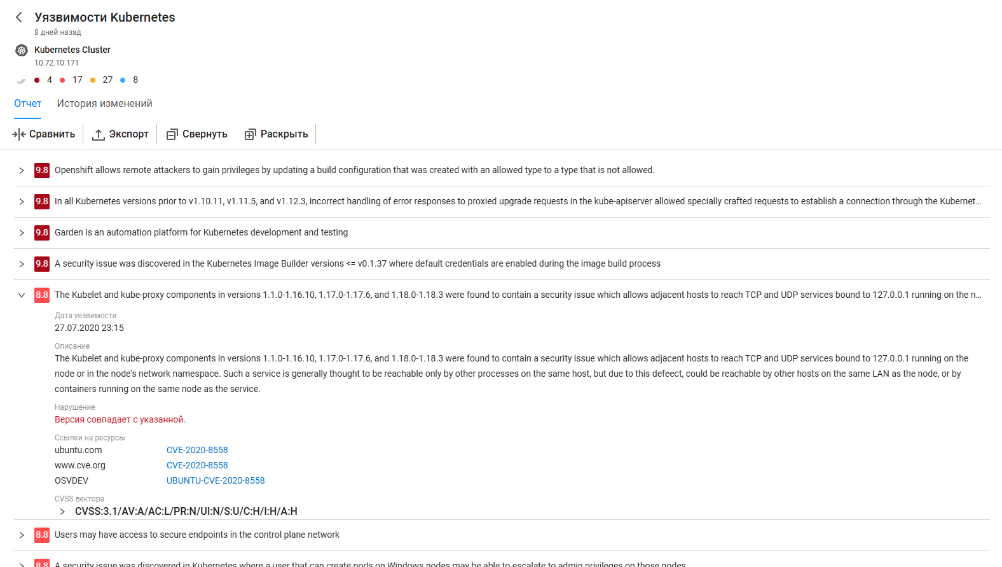

- по версиям ПО отображает известные уязвимости хостовой операционной системы, платформ Kubernetes (k8s) и Docker (рис. 1).

- обнаруживает уязвимости в образах в репозиториях и в самих контейнерах. Например, не исключены ситуации, когда в образах уязвимости не обнаружены, а в сам контейнер впоследствии устанавливается какая-нибудь утилита (например, контроля целостности) с уязвимостями. То есть комплекс указывает, если в рантайме что-то поменялось.

Рис. 1. Пример отчета по уязвимостям для k8s

Раннее выявление уязвимостей в контейнерах, оркестраторах и хостовых операционных системах позволит избежать связанных с их эксплуатацией атак.

Аудит конфигураций

Правильные конфигурации ПО являются основой для безопасной и надежной системы. Они минимизируют риски, улучшают производительность и упрощают управление. Пренебрежение правильной конфигурацией может привести к серьезным проблемам, включая утечки данных, сбои в работе и финансовые потери. Постоянный аудит конфигураций позволяет своевременно выявлять ошибки и устранять их. Условно его можно разделить на две составляющие — это контроль целостности и compliance-проверки на соответствие безопасным настройкам.

Контроль целостности

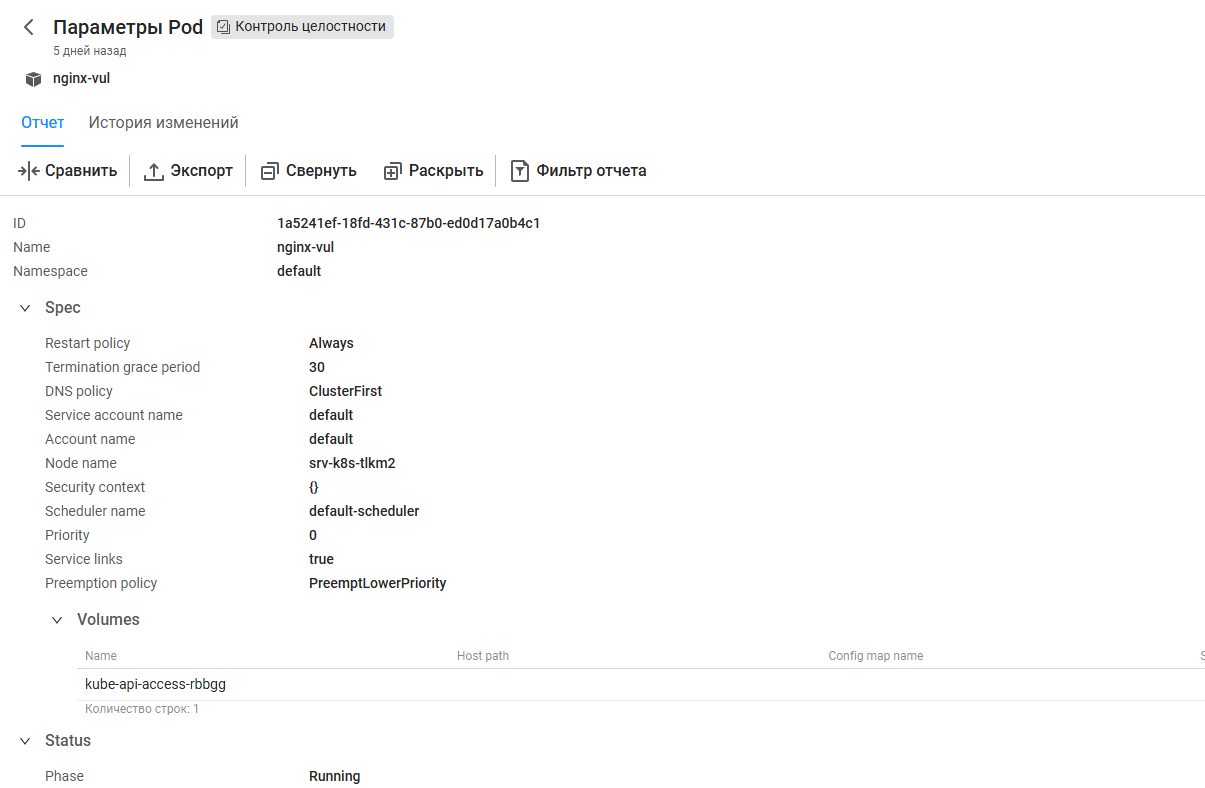

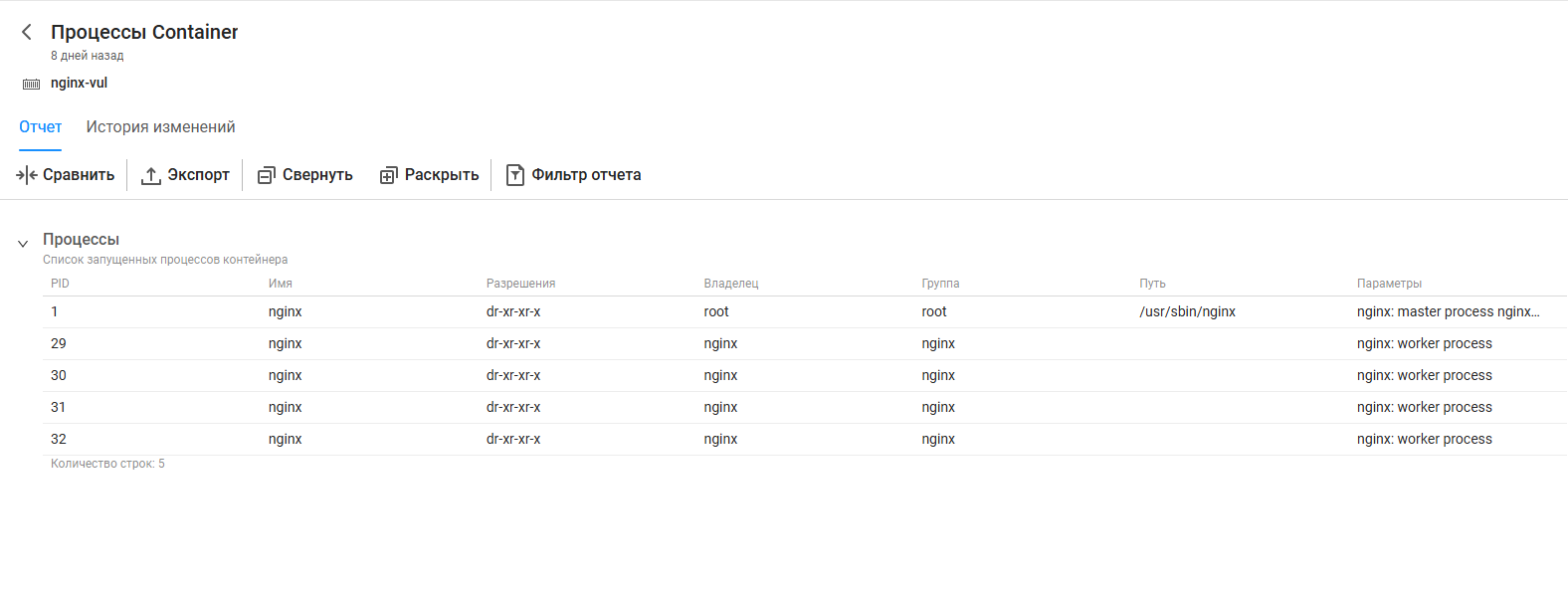

Одной из ключевых функций ПК Efros DefOps является аудит настроек контролируемого ПО, в том числе оркестраторов и контейнеров. Efros контролирует конфигурации всех компонентов (или API[*]-ресурсов) Kubernetes, которые необходимы для корректного функционирования платформы, — это хранилища (volume), параметры нод, limit ranges (ограничения ресурсов), сетевые политики и другие. В ПК Efros Defence Operations определены те параметры для компонентов, которые являются наиболее критичными для обеспечения безопасности, и изменение этих параметров является показателем возможного взлома. При необходимости любой API-ресурс (рис. 2) можно поставить на контроль, предварительно просмотрев важные параметры, а для просмотра этих параметров реализована возможность фильтрации. Помимо этого, Efros также отображает, какие процессы сейчас запущены в конкретном контейнере. Соответственно, если будет запущен новый процесс (например, майнер), то Efros сообщит об этом (при условии, что процессы внутри контейнера поставлены на контроль) (рис. 3).

Рис. 2. Пример отчета по контролю целостности

Рис. 3. Пример отчета «Процессы Container»

Контроль целостности доступен и для системных файлов, и для конфигураций хостовых операционных систем, что также увеличивает вероятность обнаружения случайных или намеренных изменений.

Compliance-проверки

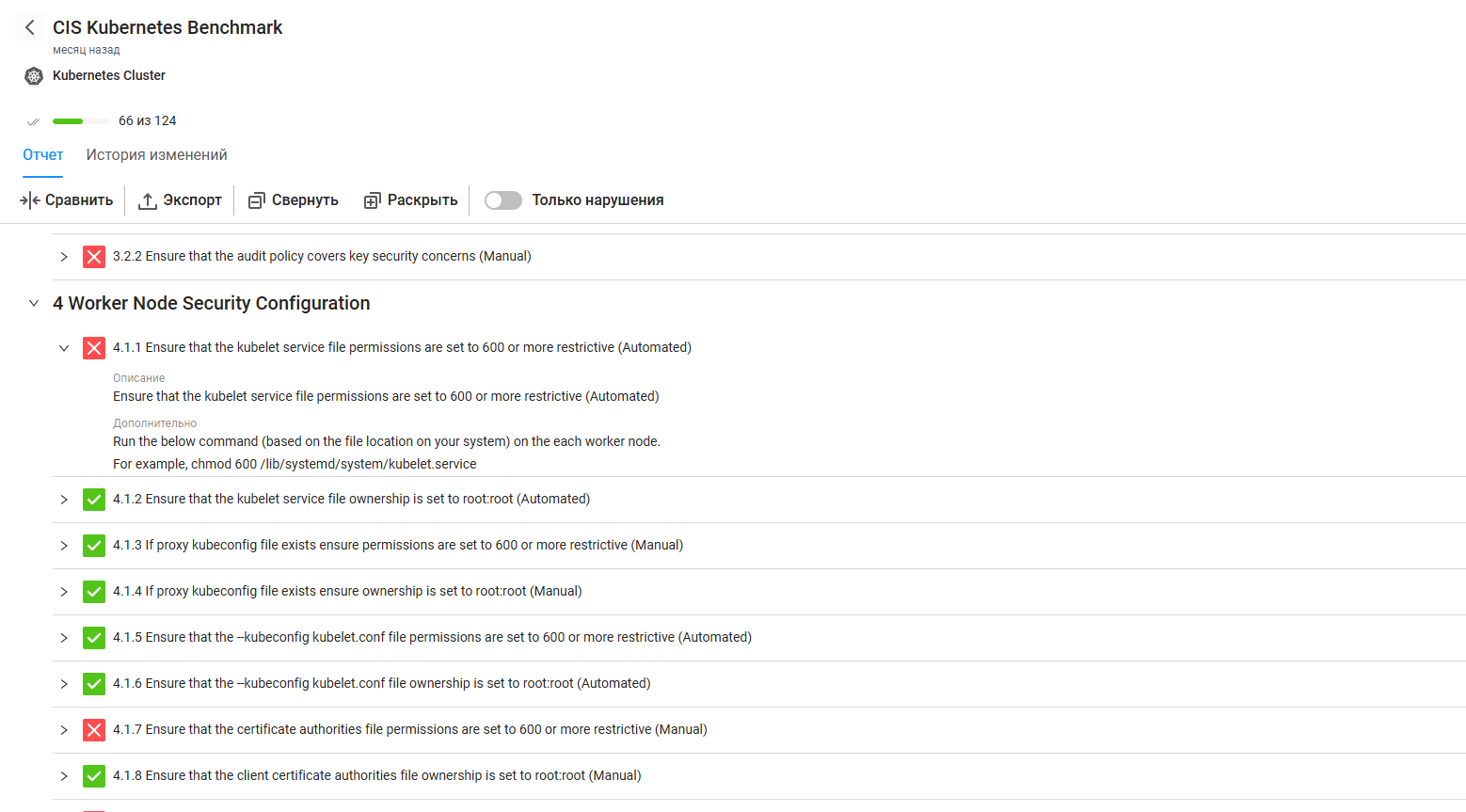

Решение Efros DefOps предоставляет возможность проводить автоматизированные проверки на соответствие безопасным настройкам. Мы предоставляем библиотеку встроенных compliance-проверок, так называемые best-practice по CIS Benchmark для k8s и Docker. Для таких автоматизированных проверок реализована возможность настройки расписания, удобного для пользователя.

Пользователь также получает доступ к библиотеке compliаnce-проверок для linux-систем, так как платформы контейнеризации и оркестрации разворачиваются на них.

К примеру, на рис. 4 отображен пример отчета compliance-проверки для Kubernetes, в котором продемонстрировано, что для данной версии ПО пройдены не все проверки, и для каждого случая даны рекомендации, как закрыть данное требование.

Рис. 4. Пример compliance-проверки для k8s

Поиск секретов

Секреты включают в себя такую информацию, как пароли, ключи API, сертификаты, и эта информация должна хранится в защищенном и зашифрованном виде. Но часто мы сталкиваемся с историей, когда секреты могут оказаться легкодоступными по разным причинам, и все они связаны с ошибками в процессе разработки, развертывания или управления контейнерами.

Хранение секретов в открытом виде создает серьезные риски для безопасности и стабильности как личных, так и корпоративных данных. Открытые секреты облегчают злоумышленникам доступ к системам и ресурсам, что увеличивает риск взломов и кибератак. Или открытые секреты становятся причиной нарушения конфиденциальности, когда личные или корпоративные данные могут быть раскрыты посторонним лицам, что повлечет за собой утрату доверия.

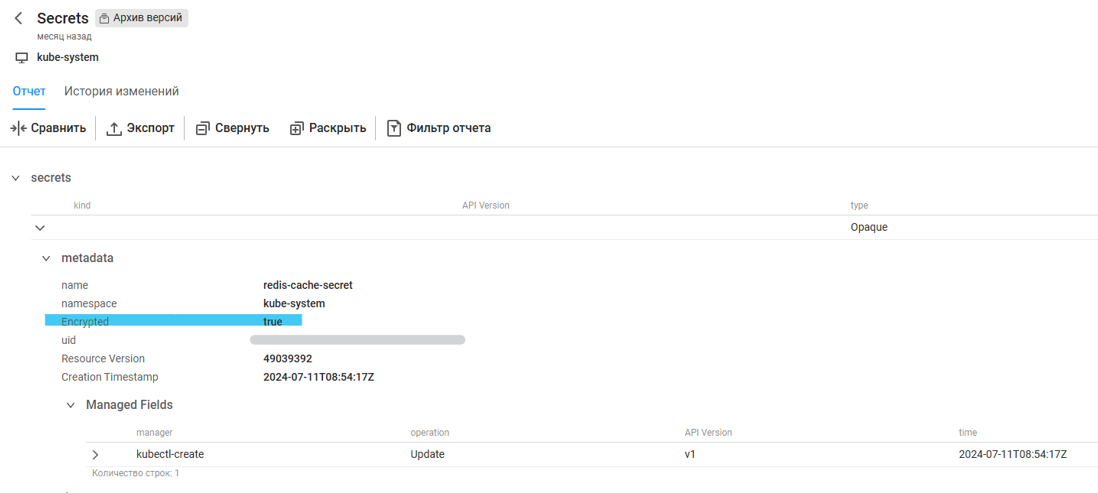

ПК Efros DefOps находит такие секреты и отображает, зашифрованы они или нет. На рис. 5 показан отчет, в котором видно, что найденные секреты хранятся в зашифрованном виде.

Рис. 5. Пример отчета по найденным секретам

Решение Efros Defence Operations предоставляет возможности по выявлению уязвимостей в образах контейнеров, аудита конфигурации Kubernetes и Docker, помогает контролировать целостность контейнеров и оркестратора и оперативно реагировать на инциденты безопасности. Благодаря автоматизированному аудиту конфигураций Efros Defence Operations помогает обнаруживать и исправлять потенциальные уязвимости на ранних стадиях, предотвращая компрометацию системы. Используя Efros DefOps для контроля оркестратора и контейнеров, пользователь получает доступ ко всей нашей экспертизе в части не только контроля контейнеров, но и хостовых ОС, поскольку такая операционная система является основой для функционирования всех элементов экосистемы контейнеризации и ее уязвимость может привести к компрометации всей инфраструктуры.

Интеграция Efros Defence Operations в существующую инфраструктуру обеспечивает комплексную защиту, повышая безопасность и надежность контейнерных приложений.

Для ознакомления с функциональностью Efros DefOps по анализу безопасности контейнерных сред вы можете обратиться в компанию «Газинформсервис» или к нашим авторизованным партнерам. Также для администраторов системы доступны программы обучения на базе GIS Академии.

[*] API (Application Programming Interface) — это набор правил и протоколов, который позволяет разным программам взаимодействовать друг с другом.

erid: 2SDnjdaDCcW

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться