Аналитика DDoS-атак за 2024 год Количество DDoS-атак выросло на 53%

Аналитика DDoS-атак за 2024 год Количество DDoS-атак выросло на 53%

Qrator Labs, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, представляет аналитику DDoS- и бот-атак за 2024 год.

DDoS-атаки на транспортном и сетевом уровне (L3/L4)

В первую очередь следует отметить рост общего числа зафиксированных DDoS-атак в 2024 году: по сравнению с прошлым годом оно выросло на 53%.

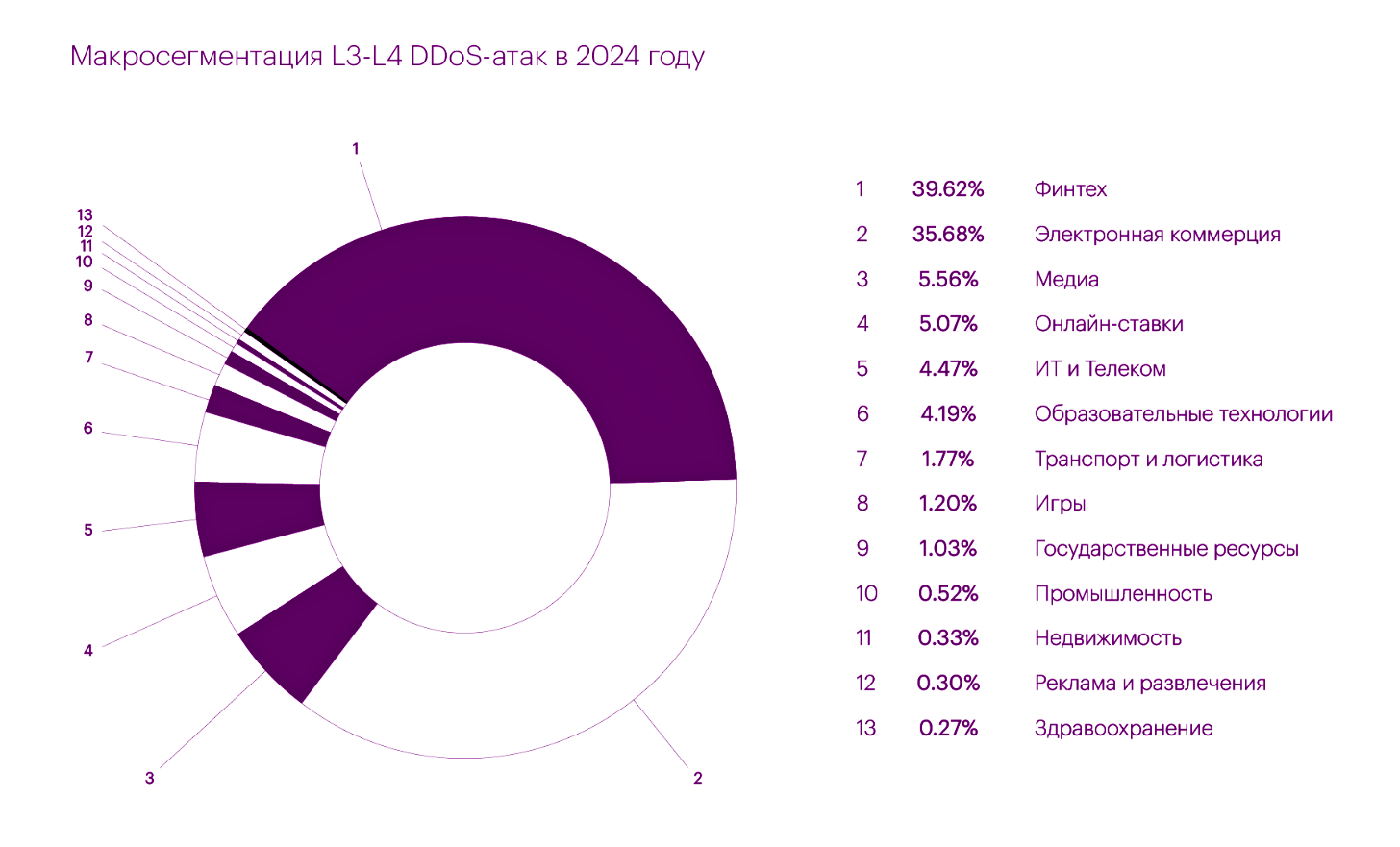

В 2024 году наибольшее количество зафиксированных L3/L4 DDoS-атак пришлось на сегменты "Финтех" (39,6%) и "Электронная коммерция" (35,7%). Вместе эти два сегмента отвечают за 75% от всех обнаруженных Qrator Labs атак на транспортном и сетевом уровне.

Также в пятерку наиболее атакованных секторов попали "Медиа" (5,6%), "Онлайн-ставки" (5,1%) и "ИТ и Телеком" (4,5%). На перечисленные топ-5 сегментов пришлось 90% от всех зарегистрированных атак.

Если использовать более детальную сегментацию, то наиболее часто в 2024 году атаковали "Банки" (27%), "Онлайн-ритейл" (22,4%) и "Электронные доски объявлений" (12,2%). За ними с большим отрывом следуют "Микрофинансовые организации" (6,9%), "Медиа, ТВ, радио и блогеры" (5,2%) и "Онлайн-букмекеры" (5,1%).

По сравнению с 2023 годом доля микросегмента "Банки" осталась почти без изменений. При этом стремительно выросло количество атак на микросегменты "Онлайн-ритейл", "Микрофинансовые организации" и "Онлайн-букмекеры".

Самая длительная атака 2024 года продолжалась почти 464 часа, то есть более 19 дней (в несколько раз больше, чем рекорд 2023 года — около 72 часов). Данная атака произошла в первом квартале и была направлена на сегмент "Электронная коммерция".

Мультивекторные атаки в 2024 году отвечали за 14,6% от всех зафиксированных L3/L4 DDoS-атак — это примерно на 8% больше, чем в 2023.

DDoS-атаки на уровне приложений (L7)

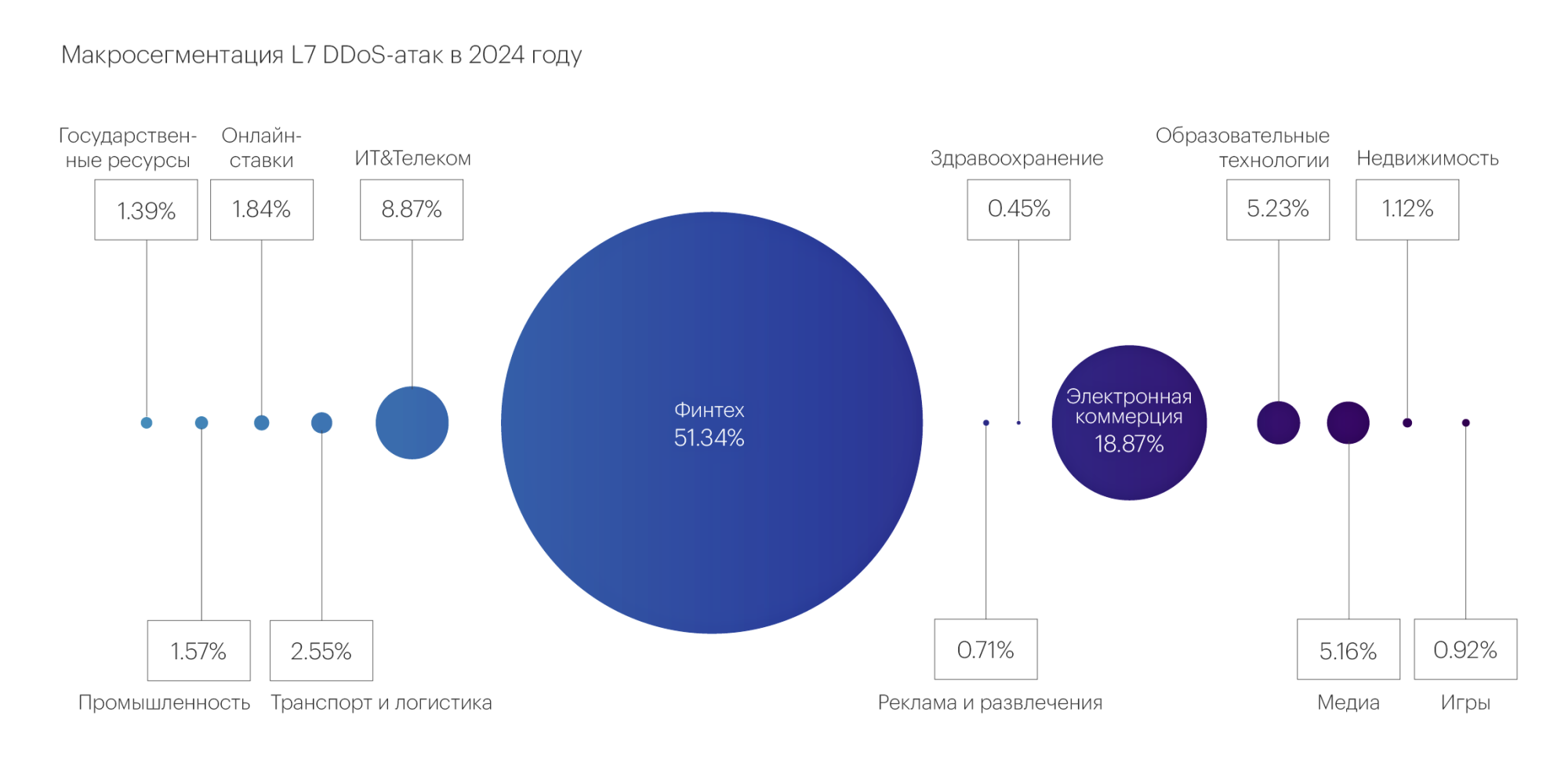

По количеству DDoS-атак на уровне приложений в 2024 году, как и годом ранее, лидировал сегмент "Финтех". Причем его доля по сравнению с 2023 годом значительно выросла: с 31,6% до 51,3% — теперь один только этот сегмент отвечает более чем за половину L7 DDoS-атак.

На втором месте "Электронная коммерция" (18,9%) — доля этого сегмента напротив, упала почти на треть по сравнению с прошлым годом. Далее следуют сегменты "ИТ и Телеком" (8,9%), "Образовательные технологии" и "Медиа" (оба по 5,2%).

Среди микросегментов в первую очередь следует подчеркнуть стремительный рост количества атак на "Банки" — их доля выросла почти в три раза, с 10,6% в 2023 году до 31,2% в 2024 году.

Доля второго по количеству атак микросегмента, "Онлайн-ритейл" (10,6%) почти не изменилась по сравнению с прошлым годом. Микросегменты "Платежные системы" (7,4%) и "Программное обеспечение" (5,7%) стали атаковать заметно реже. Замыкает пятерку наиболее атакуемых секторов "Онлайн-страхование" (5,1%).

Страны-источники DDoS-атак

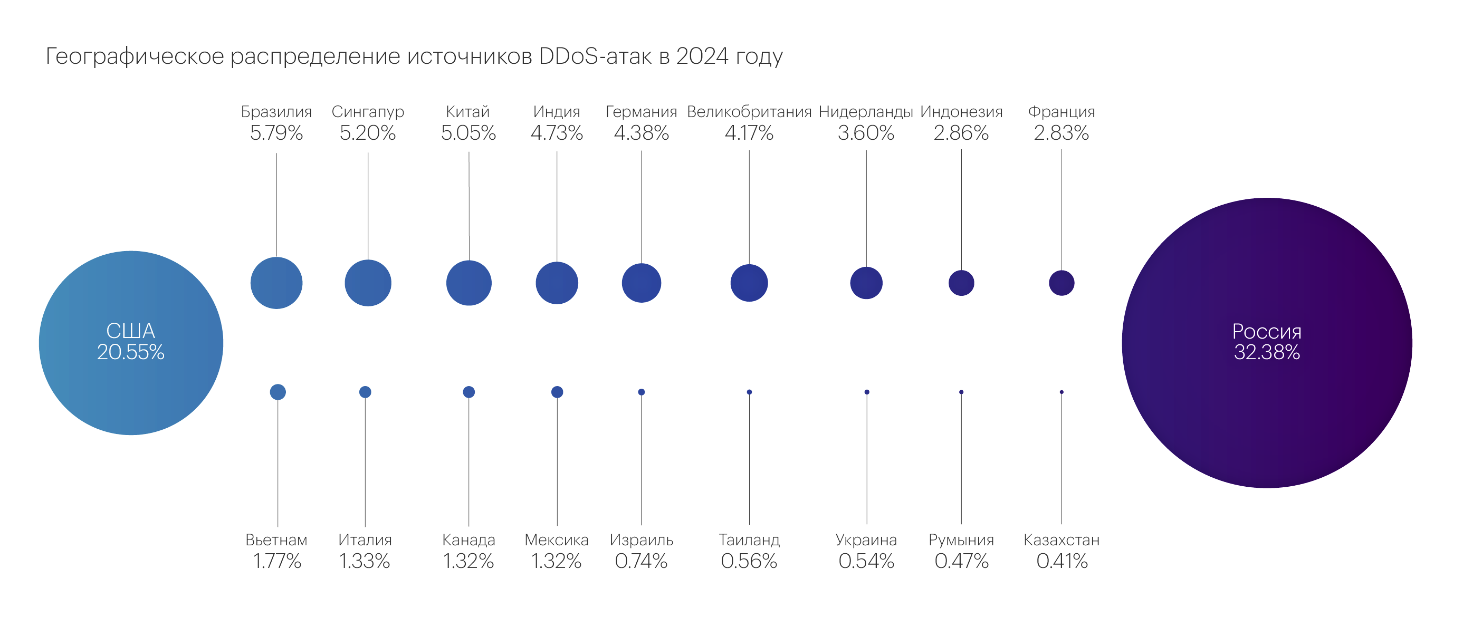

В списке стран, которые чаще всего служили источниками DDoS-атак, в 2024 году произошли небольшие изменения по сравнению с 2023 годом. На первых двух местах по-прежнему находятся Россия (32,4%) и США (20,6%). Однако Китай, который достаточно долго стабильно занимал третье место, начиная со второго квартала покинул топ-3. Его место по итогам года заняла Бразилия (5,8%).

Также в топ-10 источников вредоносного трафика в 2024 году вошли Сингапур (5,2%), Китай (5,1%), Индия (4,7%), Германия (4,4%), Великобритания (4,2%), Нидерланды (3,6%) и Индонезия (2,9%).

Крупнейший ботнет

Крупнейший ботнет 2024 года был обнаружен в четвертом квартале. На пике атаки в ней были задействованы 227 тысяч устройств. Это на 67% больше, чем в крупнейшем ботнете 2023 года.

Данный ботнет атаковал микросегмент “Банки”, причем атака проходила в несколько этапов. В первой волне (19 ноября) приняли участие около 165 тысяч устройств. Через несколько дней (23 ноября) произошла вторая, самая серьезная волна атаки, в которой были задействованы более 227 тысяч ботов. Третий этап атаки (26 ноября) был значительно слабее первых двух, в нем принимало участие лишь 69 тысяч устройств.

Что касается географического распределения, данный ботнет состоял преимущественно из устройств в Бразилии (77,4%), Вьетнаме (5,7%), Аргентине (1,7%), России (1,3%) и Эквадоре (1,1%).

Статистика защиты от ботов

В 2024 году количество заблокированных запросов ботов выросла на 30% по сравнению с 2023 годом. В среднем в месяц мы блокировали 1,69 миллиарда таких запросов против 1,3 миллиарда в прошлом году.

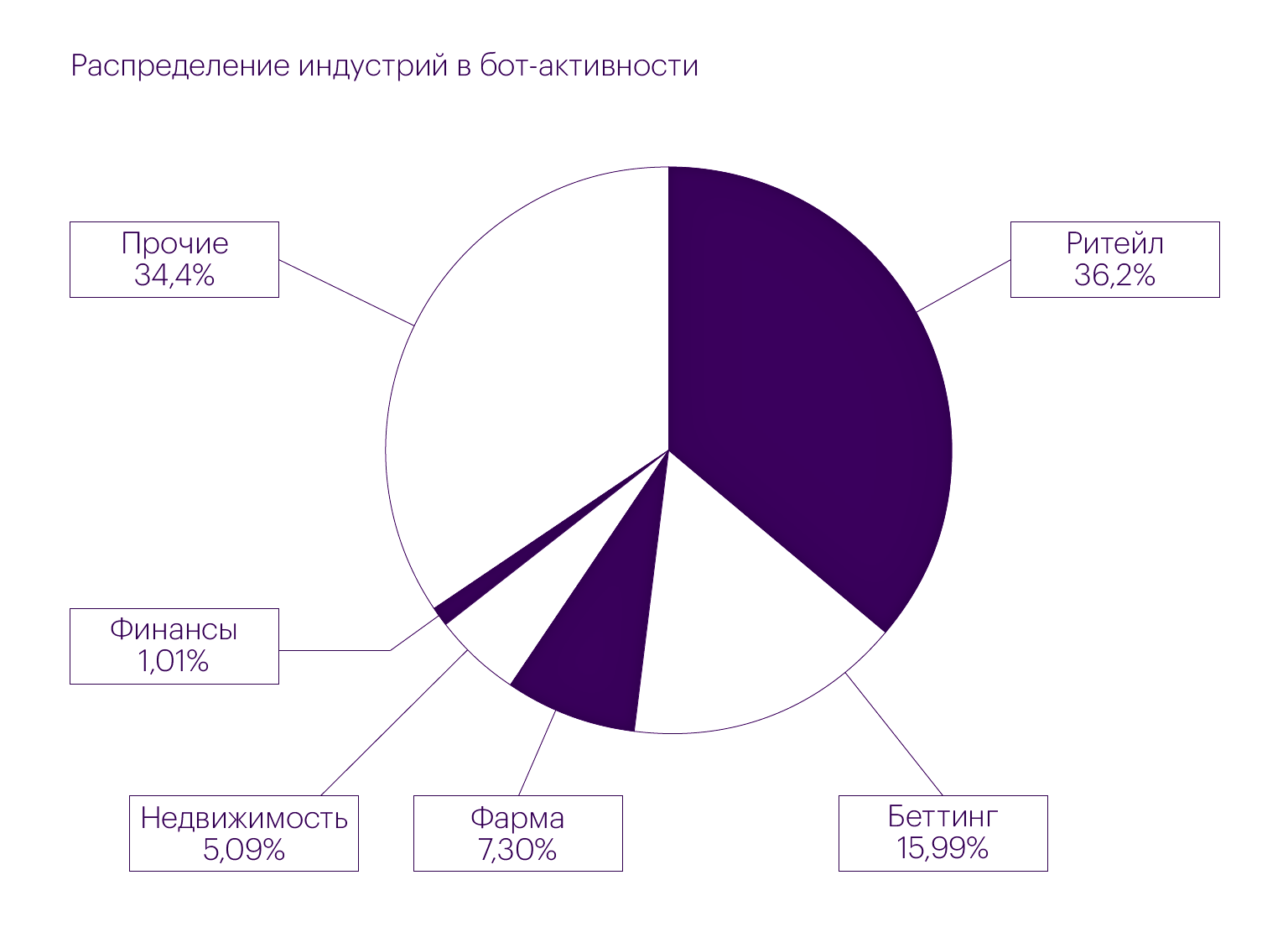

Наибольшее число атак ботов в этом году пришлось на сегменты “Онлайн-ритейл” (36,2% от всей бот-активности), “Онлайн-букмекеры” (16%), “Онлайн-аптеки” (7,3%) и “Недвижимость” (5,1%) и “Банки” (1%). В совокупности эти пять категорий отвечают примерно за две трети всех зафиксированных нами атак ботов.

Наиболее масштабная бот-атака 2024 года наблюдалась 2 марта — она была нацелена на сегмент “Онлайн-букмекеры”. Во время этой атаки были заблокированы 22 258 587 бот-запроса.

Самая быстрая бот-атака 2024 года также была нацелена на сегмент “Онлайн-букмекеры”. Она произошла 19 февраля и ее скорость в пике достигала 79 300 запросов в секунду.

Распределение ботов по типам было следующим: основная доля приходится на скриптовых ботов (67,5%). На втором месте API-боты (27,1%), на третьем — браузерные боты (5,4%).

Прогнозы на 2025 год:

- Один из важных трендов – это использование злоумышленниками огромных ботнетов, состоящих из сотен тысяч устройств из развивающихся стран. Продолжится рост мощности этих ботнетов для генерации паразитного трафика. Как из-за роста количества входящих в них устройств, так и потому, что подключение к интернету у этих устройств из года в год становится лучше.

- Увеличение продолжительности атак – «бесконечный DDoS». В современных условиях, когда устройства стали достаточно мощными, их общее количество увеличилось, а полоса пропускания выросла, атакующие могут экономно расходовать ресурсы устройств, но все равно добиваться серьезного объема паразитного трафика за счет того, что в ботнет входят сотни тысяч девайсов. Поэтому получается, что такой ботнет — это не просто бесплатный, а бесконечный ресурс.

- Хайп вокруг ИИ-кибербезопасности сменится скепсисом: окончательно созреет разочарование в ИИ-инструментах, на которые возлагались большие надежды в 2023-2024 годах.

- Хактивисты, возможно, нацелятся на крупных провайдеров и поставщиков облачных ИТ-решений, увеличивая площадь ущерба. Не исключена коммерциализация полученного огромного опыта.

- В 2025 году можно ожидать значительного роста атак мошенников и вымогателей на физических лиц с использованием дипфейков и прочих генеративных инструментов.

- Доля атак на онлайн-ритейл в общей бот-активности продолжит расти в 2025.

- Использование ИИ в организации бот-атак пока останется ограниченным.

- Атаки на сегмент “Онлайн-ставки” имеют характер всплесков, принимая рекордные значения в отдельные периоды. При этом бот-активность в “Онлайн-ритейле” и других сегментах идет высоким, но постоянным фоном. Такая ситуация сохранится и в 2025.

- Помимо развития алгоритмов детектирования и блокировки ботов, онлайн-ресурсы продолжат убирать публично доступный контент и прятать его от неавторизованных пользователей, стремясь получить как можно больше информации о них.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.