Без клика накликать беду: фишеры используют нестандартную схему для кражи учётных данных от электронной почты

Без клика накликать беду: фишеры используют нестандартную схему для кражи учётных данных от электронной почты

Эксперты «Лаборатории Касперского» обнаружили всплеск рассылок, в которых фишеры применяют упрощённую тактику для кражи личных данных и почтовых аккаунтов. Письма ориентированы на русскоязычных пользователей. В них злоумышленники сообщают потенциальной жертве о необходимости верифицировать учётную запись электронной почты. Однако нужную им информацию (имя, фамилию, логин и пароль) просят прислать ответным сообщением, а не переходить для этого по ссылке на фишинговую страницу. В противном случае мошенники грозят деактивировать аккаунт.

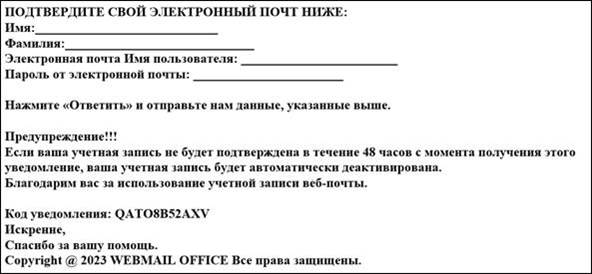

Письма, которые видели эксперты, приходят от некого «центра обмена сообщениями хостинга веб-почты». Авторы рассылки сообщают, что обновляют базу на 2023 год и удаляют все неиспользуемые учётные записи. Они настоятельно рекомендуют подтвердить электронную почту и обновить данные — так они якобы будут знать, что аккаунт активен и не будут его удалять. В тексте сообщения злоумышленники оставляют место для заполнения данных. Получателя пугают тем, что с момента получения уведомления у него есть 48 часов для верификации.

Пример мошеннического письма

Чтобы вызывать меньше подозрений, злоумышленники оформляют некоторые письма как технические: в тему письма добавляют код уведомления, состоящий из набора цифр и букв, а в подпись добавляют «copyright» и фразу «все права защищены».

«Подобные письма, без фишинговой ссылки, но с местом для заполнения данных, мы видим сейчас исключительно на русском языке. Вероятно, это обусловлено несколькими факторами. Во-первых, злоумышленникам становится всё сложнее создавать фишинговые сайты в доменной зоне .ru. Во-вторых, сделать письмо без ссылки на поддельный ресурс банально дешевле. У пользователей же такие сообщения в некоторых случаях могут вызывать даже меньше подозрений: многие знают, что не стоит кликать на сомнительные ссылки, а здесь этого не просят. К тому же подобные рассылки зачастую тяжелее обнаружить защитными решениями», — отмечает Роман Деденок, эксперт по кибербезопасности «Лаборатории Касперского».

Чтобы защититься от подобных киберугроз, «Лаборатория Касперского» советует:

- критически относиться к любым сообщениям в сети, особенно если вас пугают и просят сделать что-либо быстро;

- не делиться конфиденциальной информацией, в том числе логинами и паролями с посторонними;

- для регистрации на общедоступных форумах и в чатах, подписки на почтовую рассылку и другие интернет-услуги, использовать «публичный» электронный адрес.

Компаниям рекомендуем установить надёжное защитное решение на уровне почтового шлюза. Оно будет автоматически отфильтровывать спам и вредоносные сообщения ещё до того, как пользователь сможет допустить ошибку.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.