DDoS-атаки: эволюция и перспективы «главного калибра» хакерских атак

Мир информационной безопасности имеет достаточно отсылок к Дикому Западу. Например, то же деление хакеров на Black и White Hat, которое пришло из вестернов: злодеи всегда носят черные шляпы, а хорошие парни – белые.

Продолжая эту аналогию, можно сказать что DDoS – это револьвер, за который хакеры «хватаются» в первую очередь, атакуя инфраструктуру тех или иных компаний. Частота применения DDoS-атак ежегодно растет. Количество атак такого типа только за последний год увеличилось в несколько раз.

В этой статье мы разберем «главный калибр» хакерских атак, рассмотрим его историю и актуальные тренды применения.

Различия ДОС и ДДОС-атак

Развитию DDoS-атак предшествовал DOS: упрощенная версия атаки, которая блокирует доступ пользователя к ресурсу путем создания избыточного количества запросов.

Первая зафиксированная DOS-атака произошла почти полвека назад – в 1974 году. Ее инициатором был школьник Дэвид Деннис. С помощью выявленной им уязвимости терминалов к команде EXT, он вывел из строя 31 терминал Лаборатории компьютерных вычислений Университета Иллинойса.

Александр Герасимов

CISO Awillix

DOS-атаки возникают в результате ошибок при создании веб-ресурсов. Например, сайт отдает файл в несколько Мегабайт. Также возможность реализации DOS-атак возникает при ошибках в логике работы ресурса.

За почти полвека DOS-атаки перестали быть угрозой, ввиду слабых характеристик:

- Нападение ведется из одной сети, чаще всего – от лица одного хоста.

- Атаку типа DOS легко обнаружить, ее выдает содержимое лог-файлов.

- DOS не только легко обнаружить, но и подавить. Чтобы защититься от DOS-атак, достаточно заблокировать один источник.

По совокупности этих причин ДОС-атаки практически не встречаются в «дикой природе». Для их отражения не требуется больших знаний и технических ресурсов. Однако, они «живут» еще и в образовательной системе, как элемент обучения основам DDoS, и в целом проблематики отказа в обслуживании.

Валентин Соколов

IT-директор облачной платформы RCloud by 3data

Предоставляя облачные сервисы нашей платформы RСloud by 3data, мы часто получаем вопросы от заказчиков по информационной безопасности. Пользователи сталкиваются и с DOS-атаками на серверы, но DDoS-атаки случаются гораздо чаще. Ключевая разница между ними в том, что во втором случае используется сразу несколько ресурсов для засорения канала. Сейчас можно наблюдать колоссальные всплески вредоносного трафика, поэтому важно своевременно заниматься вопросами информационной безопасности и не откладывать их в долгий ящик.

На смену ДОС-атакам пришли атаки типа DDoS: они обладают теми же преимуществами, но блокировать их гораздо сложнее. Главное отличие – возможность вовлекать в атаку большее количество устройств и пользователей. Такая децентрализованная атака сложнее как с точки зрения определения, так и с точки зрения противодействия.

DDoS: общий тренд 2022 года

В этом году геополитический кризис сильно отразился на хакерской активности. В первую очередь стоит сказать об увеличении количества кибератак. Например, по данным «Лаборатории Касперского», количество нападений за март в восемь раз превысило количество атак за аналогичный период в прошлом году.

Виталий Арбузов

основатель INPRO.digital

Рост кибератак – это не только угроза для бизнеса и российской экономики в целом, но и хорошая возможность усовершенствовать отечественные технологии и сделать их конкурентоспособными на международном рынке. Российской IT-отрасли понадобится около 30 тыс. специалистов в области информационной защиты и кибербезопасности для выполнения этой цели.

DDoS-атаки, вредоносное ПО, социальная инженерия и утечки персональных данных клиентов - это не новые явления. Многие эксперты называли 2021 год рекордным по количеству утечек данных. Тогда доля России в мировом распределении утечек данных составила почти 17 %.

Однако, 2022 год вполне может занять лидирующие позиции по количеству совершенных киберпреступлений. В марте 2022 года число DDoS-атак на российские организации выросло в восемь раз по сравнению с тем же месяцем 2021 года. Также увеличилась и продолжительность цифровых атак. Если в феврале-марте прошлого года она составляла 12 минут, то сейчас это значение доходит до 29,5 часов.

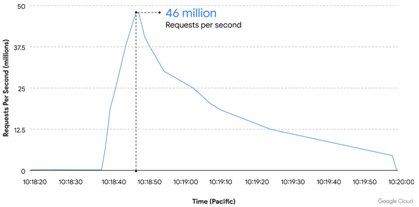

Еще один важный тренд – это увеличение «веса» атак, то есть их мощности. В середине августа компания Google отчиталась об отражении самой мощной атаки в истории. Чтобы понять ее масштаб, достаточно оценить график количества входящих запросов.

Атаки такого масштаба стали возможны благодаря развитию ботнетов. Ботнет – это сеть зараженных устройств, которую злоумышленники используют в DDoS-атаке. При этом выявить факт заражения устройства достаточно трудно: вредоносное ПО проявляет себя только в момент кибератаки, и остается пассивным в остальное время, практически не влияя на производительность компьютера.

Игорь Грачев

Начальник управления информационной безопасности в ББР Банк

Совокупность зараженных устройств пользователей, которые не знают о том, что их компьютер участвует в DDOS-атаке, сейчас принято называть «ботнет». Управляется ботнет так называемым «ботмастером», роль которого может исполнять как одиночный злоумышленник, так и группа хакеров. Численность ботнета – от нескольких десятков до сотен тысяч устройств. Кроме того, надо отметить, что в последнее время набирает популярность такая активность как поддержка «хактивизма», т.е. пользователи добровольно присоединяются к ботнетам, поддерживая пропагандируемые «ботмастером» идеи и ценности.

Хакерский активизм также приобрел небывалое распространение в этом году. Например, группировки KillNet и NoName057(16) провели серию кибератак на эстонские компании и госучреждения в ответ на призывы ряда местных политиков ограничить въезд россиян в страны ЕС.

При этом, как показала современная практика, жертвой ДДОСа могут стать и сами хакеры. Хакеры из группировки LockBit стали шантажировать компанию Entrust после успешной атаки. Но вместо денег получили мощную DDoS-атаку на собственные ресурсы.

В логах атаки были обнаружены призывы к хакерам удалить данные, касающиеся Entrust. Эффективность таких контрмер пока что трудно прогнозировать, ведь многое будет зависеть от дальнейшего развития событий. Но сам факт использования DDoS-атаки для борьбы с хакерами – это прецедент.

Вывод

Атаки типа «отказ в обслуживании» (Denial of service) остаются массовым явлением ввиду своей многофункциональности. Они могут выступать в роли полноценной атаки, нацеленной на нарушение доступа к сервисам или сайтам, а могут быть частью более глубокой атаки, нацеленной, например, на кражу данных.

Инструменты защиты от таких атак существуют уже давно и хорошо зарекомендовали себя. Есть как комплексные решения, так и специализированные, нацеленные конкретно на проблему частых DDoS-атак.

В то же время, российскому бизнесу стоит быстрее ознакомиться с этим классом защитных решений, поскольку значимого спада ДДОС-атак вряд ли стоит ожидать в обозримом будущем.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться