Как организовать коммуникацию отдела кибербезопасности и сотрудников

Руководитель службы информационной безопасности iiii Tech

Хоть важность кибербезопасности сейчас сложно переоценить, нередко возникает проблема, связанная с нежеланием сотрудников компаний выполнять и принимать во внимание меры обеспечения кибербезопасности.

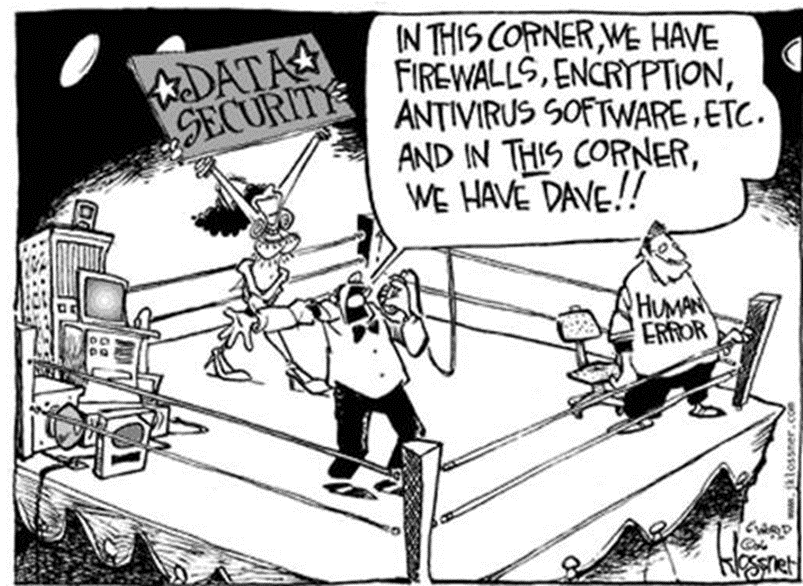

На сегодняшний день именно человеческий фактор выступает первопричиной инцидентов в области информационной безопасности. Если у компании есть технические средства защиты – это замечательно. Однако сотрудник, не знающий об угрозе, не сможет и правильно на неё отреагировать: распознать, сообщить, избежать, справиться самостоятельно. Получается, что недостаточный уровень осведомленности об угрозах, незнание правил и правильного алгоритма действий в случае, когда необходимо принять единственно верное решение.

Чтобы повысить уровень осведомленности, специалистам отдела ИБ компании стоит обратить внимание на соответствие действительности ряда факторов:

- Политика по информационной безопасности обновлена, актуальна и доступна всем сотрудникам.

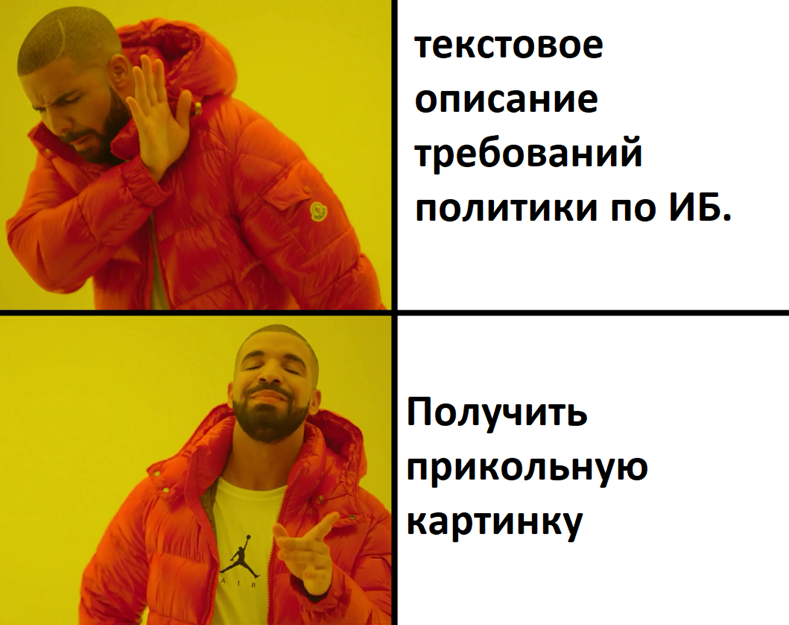

- Сотрудники понимают и принимают то, что написано в Политике (простота понимания политики – основной критерий).

- Мероприятия в области обучения сотрудников регулярно проводятся.

- Четкое понимание сотрудниками последствий нарушения положений Политики.

Подача информации и образ коммуникации

Первый шаг к эффективной коммуникации – создание информационного контекста, который поможет сотрудникам осознать важность кибербезопасности и принимать необходимые меры. Важно использовать простой и понятный язык, чтобы сообщения о кибербезопасности были доступными для всех. Они должны содержать информацию о возможных угрозах и последствиях небрежного отношения к безопасности.

Коммуникации, исходящие от отдела ИБ, должны быть построены таким образом, чтобы доносить максимум полезной информации за минимальное время. Напоминания, чек-листы, игры, короткие видео – все может быть использовано для повышения осведомленности.

Необходимо учитывать и способ подачи информации – можно объяснять «с улыбкой»: забавные видео, смешные ситуации. Можно и сгустить краски, говоря о страшных и необратимых последствиях невыполнения правил ИБ. Если использовать оба этих полярных подхода вместе, получается довольно неплохо.

Повысить вовлеченность можно путем расширения области действия рекомендаций и правил: говорим о кибербезопасности не только на работе, но и дома. Тема в которой будут затронуты не только интересы и правила «Работы», но будут и рекомендации для «Домашнего» использования – найдет больший отклик и будет усвоена лучше.

Персонализация

Сделать коммуникацию эффективнее поможет введение мер персонализации. Каждый сотрудник должен видеть, как инструкции и правила безопасности непосредственно связаны с его работой и ответственностью. Например, хорошей практикой будет и составление курсов для разных групп сотрудников в одной компании.

Первая группа – отдел ИТ – сотрудники, которые хорошо понимают угрозы, используют различные меры безопасности в работе.

Вторая группа – менеджмент. Они понимают важность информационной безопасности, но при этом технически могут совершать ошибки. Поэтому в первую очередь важно научить их определять угрозы и дать точку контакта, чтобы сообщения о возможных угрозах были обязательно обработаны

Третья группа – технический персонал. У этих сотрудников зачастую нет даже ПК, но они часто могут увидеть нарушения в области физической безопасности. Это и оставленные на принтере распечатки договора, и незаблокированный ПК на рабочем столе, да даже банальный стикер с паролем – все это нарушения. Сотрудники должны знать, как реагировать и действовать в случае обнаружения таких вещей

Четвертая группа – сотрудники, работающие непосредственно с персональными данными. Не имеет никакого значения их уровень ПК-грамотности – по закону должно быть проведено обучение, объясняющее действующее законодательство в области защиты персональных данных – от определения ПД до размеров штрафов за их утечки.

Пятая группа – персонал, который в среднем знает, что такое ИБ, однако в ежедневной работе редко сталкивается со сложными угрозами (sophisticated treats). Именно такие сотрудники являются главной целью атак с использованием социальной инженерии. Фишинг – реальная угроза, которая используется как для получения немедленной выгоды (письмо с реквизитами на оплату, выглядящее как обычная платежка от контрагента, но в которой изменена всего одна строка – счет, куда переводить деньги), так и для получения данных учетной записи (ссылка на сайт, где будет нужно ввести имя пользователя и пароль). Для этой группы нужно проводить обучение с использованием максимально простого, доступного языка. Желательно использовать примеры угроз и последствий удачных атак.

Заинтересовать, а не просто выдать инструкции

Многие компании в качестве одной из мер безопасности обязывают сотрудников менять пароли от их рабочих учетных записей по истечение определенного периода времени. Например, раз в 2-3 месяца. Сама по себе смена пароля, как правило, не особенно утруждает сотрудников, но игнорировать ее все равно могут, поскольку задача кажется необязательной. На этом примере разберемся, как выполнение мер безопасности можно сделать чуть увлекательнее.

Убедить сотрудника все же принять меры безопасности можно по-разному. Например, можно отправить ему кучу информационных писем-напоминаний о смене пароля. Внутри – указание и небольшая сухая инструкция на случай, если забылся способ смены пароля. Это не самая эффективная практика.

Куда полезнее будет заинтересовать сотрудника и «за ручку» провести его по процессу, предлагая помимо инструкции и напоминания дополнительную информацию. Например, не просто сказать, что «простой» пароль небезопасен, а дать понять, как такой пароль легко взломать. Можно указать на то, чем мошенники пользуются, чтобы завладеть данными и описать, например, то, как применяют перебор по словарю для взлома аккаунтов. А для содействия пользователю в выполнении целевого действия (смене пароля) можно предложить варианты обхода угроз безопасности. Например, указать на правила составления паролей, которые злоумышленнику будет сложно разгадать.

Подобные приемы добавляют дружелюбности в коммуникацию и делают выполнение мер кибербезопасности “приятным”. Сотрудник захочет отвлечься на контент, который составлен с заботой и пониманием того, как важно не просто выдать инструкцию к выполнению, а сделать процесс увлекательным.

Регулярность и системность осведомления

Разумно использовать различные форматы коммуникации и сделать способы доставки информации регулярными, чтобы привлечь внимание сотрудников и подчеркнуть важность информации. Сообщения могут повторяться в разном виде и разных формулировках, ведь цель одна – выстроить систему.

Каким образом охватить и постараться закрыть все нужды компании в области повышения осведомленности? Ответ и прост и сложен одновременно. Прост, потому что пунктов для исполнения не так уж и много, сложен – потому что необходимо тщательно готовить контент, который в итоге увидят и – хотелось бы верить – используют в ежедневной работе сотрудники.

- Обязательные тренинги по работе с ПД для соответствующих сотрудников.

- Обязательное разъяснение действующих Политик по ИБ в простой и понятной форме.

- Примеры угроз и способы их избежать (если в «игровой» форме и без отрыва от рабочего процесса – будет идеально).

- Обязательное информирование о точке контакта при угрозе ИБ: если сотрудник почувствовал, что столкнулся с угрозой, он должен сообщить об этом. Нужно знать куда и кому сообщать, что необходимо предпринять, чтобы угроза не реализовалась.

- Дайджест, бюллетень событий в ИБ, который будет наглядно показывать важность кибер гигиены.

А еще важно помнить, что все вышеперечисленное – это не разовые усилия, рассылки и программы обучения. Это тот контент, который должен выпускаться, обновляться регулярно и непрерывно.

Коммуникация о кибербезопасности тем эффективнее, чем плотнее она интегрирована в рабочие процессы компании. Отдел кибербезопасности должен активно вовлекаться во все этапы проектов и изменений в ИТ-инфраструктуре. Это поможет гарантировать, что безопасность учитывается на всех уровнях, и что сотрудники видят ее как неотъемлемую часть своей работы.

Оценивание и проверка

Как измерить уровень осведомленности? Есть несколько способов. Например, можно устроить что-то вроде «провокации» и проверить с использованием методов социальной инженерии реальный уровень знаний. Также можно опереться на цифры обучающей платформы и считать, что чем больше (а идеально – 100%) закончивших тот или иной курс – тем лучше сотрудники осведомлены.

Главный показатель уровня осведомленности – количество вопросов, сообщений, приходящих от сотрудников. Чем больше вопросов «Получил странное письмо – не фишинг ли это?», «Стал тормозить рабочий ПК – наверное стоит проверить его на вирусы?», «Обычно открывается такой сайт, но сейчас он выглядит странно» – тем выше уровень осведомленности об угрозах, ведь те, кто не знают про ИБ, вопросов не зададут.

Выстраивание культуры информационной безопасности – основная цель отдела ИБ. Можно потратить средства компании на выстраивание «идеальной» технической защиты, но без обучения сотрудников не обойтись. Здесь важно помнить о том, что обучение не может быть разовым – развитие должно идти постоянно и системно, в соответствии с внутренними политиками и стратегией компании.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться