Как упрощенная модель зрелости DevSecOps поможет внедрить процесс безопасной разработки?

По данным исследования Positive Technologies, в России 34% компаний с численностью сотрудников от 5 000 человек и 31% организаций со штатом до 500 специалистов уже внедрили безопасную разработку. Компании переходят к DevSecOps, чтобы повысить скорость вывода новых продуктов на рынок и уровень защищенности ПО, сэкономить время и ресурсы на создание патчей (исправлений), снизить трудозатраты и, как результат, увеличить прибыль. Но добиться желаемых показателей получится только со временем при постепенной реализации DevSecOps и непрерывном совершенствовании внедряемых инструментов. В этой статье Андрей Красовский, директор по маркетингу Swordfish Security, расскажет, как упрощенная модель зрелости DevSecOps поможет построить качественный процесс безопасной разработки.

Упрощенная модель зрелости DevSecOps

DevSecOps можно определить как сочетание трех важнейших блоков: технологий, процессов и людей. Модель зрелости методологии состоит из одноименных доменов и содержит три уровня зрелости. В каждый домен входят активности (их всего 25).

|

Уровень зрелости |

Начальный (Initial) |

Управляемый (Managed) |

Оптимизированный (Optimized) |

|

Технологии |

|

|

|

|

Оркестрация и корреляция |

|

|

|

|

ASOC |

○ |

◑ |

● |

|

Тестирование безопасности приложений |

|

|

|

|

SAST |

◑ |

● |

● |

|

OSA |

◑ |

● |

● |

|

SCA |

○ |

◑ |

● |

|

DAST |

◑ |

● |

● |

|

API ST |

○ |

◑ |

● |

|

BCA |

○ |

◑ |

● |

|

CS |

○ |

◑ |

● |

|

IAST |

○ |

○ |

● |

|

BAST |

○ |

◑ |

● |

|

Pen Test |

● |

● |

● |

|

Защита приложений |

|

|

|

|

RASP |

○ |

◑ |

● |

|

WAF |

◑ |

◑ |

● |

|

Процессы |

|

|

|

|

Стратегия DevSecOps |

● |

● |

● |

|

SSDL-процесс |

◑ |

● |

● |

|

Отчеты |

◑ |

◑ |

● |

|

Метрики |

○ |

◑ |

● |

|

Фабрика DevSecOps |

○ |

◑ |

● |

|

Библиотека безопасных компонентов ПО |

◑ |

◑ |

● |

|

Люди |

|

|

|

|

Поддержка руководства |

◑ |

● |

● |

|

Евангелист безопасности |

◑ |

● |

● |

|

Security Champions |

◑ |

● |

● |

|

Экспертиза по безопасности ПО |

◑ |

◑ |

● |

|

Информированность и обучение |

◑ |

◑ |

● |

|

Группа безопасности ПО (Software Security Group) |

○ |

◑ |

● |

Таблица 1. Упрощенная модель зрелости DevSecOps

Степень реализации активностей на каждом уровне зрелости представлена графически в виде круга. Белый значок означает, что работа еще не начата, черный говорит о том, что внедрение завершено, а черно-белому соответствует статус «в процессе». Таким образом, представленная модель является не только качественной, но и количественной. А теперь разберемся, что из себя представляет каждая ее активность.

Активности упрощенной модели зрелости DevSecOps

Технологии

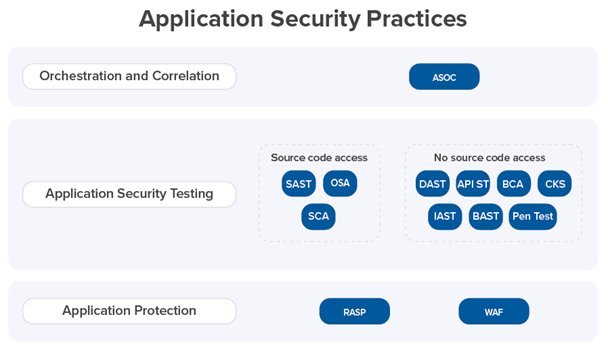

Оркестрация и корреляция (Orchestration and Correlation). В рамках оркестрации создаются ИБ-конвейеры (пайплайны), осуществляется управление их работой и настройка внедряемых инструментов ИБ. А в процессе корреляции происходит анализ и приоритезация уязвимостей ПО, ошибки группируются в дефекты ИБ и синхронизируются с дефект-трекинговыми системами. Работа этих функциональных областей реализуется с помощью DevSecOps платформ класса ASOC.

Тестирование безопасности приложений (Application Security Testing). В этот блок входят активности по внедрению методов и практик анализа защищенности ПО, позволяющих находить уязвимости различной степени сложности. Набор включает инструменты, проверяющие исходный код (SAST, OSA, SCA), и практики, которые работают без доступа к нему (например, DAST, API ST, IAST, Pentest).

Защита приложений (Application Protection). Блок состоит из двух активностей по внедрению инструментов, ориентированных на обеспечение безопасности ПО: RASP — это технология, которая обнаруживает и блокирует атаки на приложения в режиме реального времени, добавляя функции защиты в среду исполнения; WAF — межсетевой экран для веб-приложений, защищающий ПО с помощью фильтрации и анализа трафика.

Рис. 1. Практики по обеспечению безопасности приложений

Процессы

Стретегия DevSecOps. Этот инструмент позволит обозначить масштаб необходимых действий, последовательность их выполнения, приоритет и степень реализации операций на каждом этапе, регламентировать внедрение принципов DevSecOps во все стадии создания ПО, а также определить объем ресурсов и число специалистов. Дорожная карта визуализирует программу реализации DevSecOps и поможет действовать системно.

SSDL-процесс (Secure Software Development Lifecycle) — это безопасный жизненный цикл разработки ПО. Для эффективной реализации процесса нужно оценить текущее состояние ИБ в компании, выделить области, требующие изменений, и поставить четкие цели. Необходимо задокументировать все процедуры, требования, стандарты безопасности и обязанности ключевых специалистов, отразить их в политике компании и предоставить команде.

Отчеты. Регулярная отчетность о прогрессе, рисках и планах в области ИБ на разных этапах внедрения DevSecOps позволит контролировать процесс и оптимизировать работу. Организация отчетности на уровне проектов и отдельных подразделений входит в обязанности Security Champions, а в рамках всей организации — в компетенции SSG (группы безопасности ПО).

Метрики. C помощью метрик, основанных на собранных данных по DevSecOps, можно управлять сквозным процессом разработки безопасного ПО и обеспечивать его прозрачность. Для реализации активности нужно определить и задокументировать количественные метрики ИБ и ключевые показатели эффективности (KPI). В будущем это также позволит построить систему управления процессом DevSecOps на основе данных, полученных с помощью технологий искусственного интеллекта.

Фабрика DevSecOps. По итогам реализации этой активности компания сможет создавать ПО в полностью автоматизированном режиме. Все интеграции между ИБ-инструментами и процессами разработки, управление уязвимостями, контроль передачи их разработчикам и отслеживание исправлений будут осуществляться без участия человека.

Библиотека безопасных компонентов ПО. В такую библиотеку включают протестированные на безопасность компоненты ПО и рекомендации по их применению. Специалисты могут повторно использовать содержимое базы и не тратить время на проверки, тем самым экономя время.

Люди

Поддержка руководства. Внедрение DevSecOps должно поддерживаться всеми заинтересованными сторонами, в первую очередь, руководством, которое определяет и утверждает бюджет, управляет бизнес-операциями, привлекает ресурсы, решает проблемы, связанные с отчетностью и полномочиями менеджеров в организации. От комплексной поддержки руководителя высшего звена во многом зависит качество реализации DevSecOps.

Евангелист безопасности (AppSec Evangelist). Это технический, идеологический и методологический эксперт в области безопасности ПО. Он работает со всеми подразделениями, которые участвуют во внедрении DevSecOps, и является ключевой движущей силой инициативы по обеспечению безопасности ПО.

Security Champions. Эти специалисты выполняют роль проводников культуры безопасности в командах разработки и отвечают за уровень защищенности разрабатываемого ПО. Security Champions являются для ИБ-евангелиста тем самым звеном, которое связывает его с разработчиками.

Экспертиза по безопасности ПО. Активность подразумевает наращивание знаний сотрудников через обучение процессу безопасной разработки, повышение уровня сложности используемых в компании инструментов и технологической зрелости специалистов в создании продуктов в рамках DevSecOps.

Информированность и обучение. Непрерывное обучение специалистов, вовлеченных в DevSecOps, поможет им накопить экспертизу и работать эффективнее. Оно состоит из программ повышения информированности о безопасности и расширения технических знаний сотрудников. Чтобы реализовать их, можно построить в компании центр компетенций (о том, как это сделать, мы рассказали в этой статье).

Группа безопасности ПО (Software Security Group, SSG). Она отвечает за обеспечение безопасности разрабатываемых продуктов: повышает уровень их защищенности, наращивает экспертизу команд разработки в области ИБ, организует DevSecOps-фабрики по производству ПО. (Подробно о группе SSG и всей команде DevSecOps мы рассказали здесь).

Заключение

DevSecOps может принести компании немало плюсов и вывести ее на новый уровень развития. Но внедрение процесса безопасной разработки — это масштабная программа с большим объемом операций. Также стоит отметить, что DevSecOps не является готовым инструментом, это методология. Чтобы внедрить ее качественно, можно воспользоваться упрощенной моделью зрелости DevSecOps. Она позволит:

- оценить текущий уровень состояния ИБ-процессов в компании и определить желаемые точки роста;

- составить дорожную карту и, таким образом, визуализировать программу внедрения, сделать ее системной;

- приоритизировать инструменты и процессы DevSecOps и определить четкую последовательность их встраивания в экосистему компании;

- отследить прогресс реализации активностей;

- заложить основу для перехода к использованию методологии BSIMM (Built Security In Maturity Model), которая предусматривает более детальное развертывание процессов безопасности.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться