Утечка данных в компании: три шага к минимизации ущерба

Утечки данных в наши дни давно перестали быть чем-то удивительным. Сравнительно недавно сливы данных из крупных компаний были топовыми новостями, а сегодня они превратились почти в обыденность. Но одно остается неизменным: компании предпочитают тщательно скрывать сведения о произошедших утечках. Так, 70% организаций вовсе не уведомляют своих клиентов о подобных инцидентах. Хотя полностью скрыть такие истории не удается никому.

Выход информации о произошедшей утечке за пределы компании обычно вызывает настоящее цунами негатива в её сторону. Объяснить это легко с психологической точки зрения: обман никто не любит. Но для клиентов речь идет не только об обмане. В открытом доступе остаются их персональные данные — от паспортных до номера машины. Любой человек может использовать такие сведения. Его цели также могут быть абсолютно любыми. Минимальные неприятности, которые грозят жертвам таких утечек, — навязчивые звонки с предложением разного рода услуг. Сам клиент может и не осознавать, откуда его номер телефона попал в руки злоумышленников.

Выбирающие стратегию молчания компании немного напоминают ребенка, который не захотел есть кашу и поэтому выбросил её за диван. Он отдал маме пустую тарелку и довольный пошел играть, думая, что дело сделано. Всего через день такой обман раскроется по неприятному запаху, который доносится из-под дивана. И мама предсказуемо будет больше сердиться не из-за самой каши, а из-за того, что её обманули.

Компании также можно понять. На кону стоят деньги и доверие пользователей, поэтому признаваться в своей оплошности не хочет никто. Здесь особенно уместна будет еще одна пословица «Дорога ложка к обеду». Если ситуацию замалчивать, негативных последствий, когда информация станет известна общественности, будет больше. Людям проще простить ошибку, чем ложь. Российские пользователи в большинстве своем беспокоятся об атаках и хотят знать о них как можно раньше. По данным PwC, 89% опрошенных считают, что лучше известить об утечках данных клиентов, а не молчать.

Ситуацию легко представить в практической плоскости. Собственник принадлежащей к среднему бизнесу компании всегда доверял своим сотрудникам. Вопросы информационной безопасности не были для него в списке приоритетных, так как, по его мнению, никто просто не мог скомпрометировать информацию. Но однажды он отказал сотруднику в повышении. Тот обиделся и отправил конфиденциальную информацию в путешествие по просторам интернета.

В такие моменты собственник обычно переживает целый спектр эмоций: от шока до стресса и страха. Несостоятельность варианта замалчивания описана выше. Но сообщить о случившемся тоже важно правильно.

Шаг 1. Предоставьте информацию

Прежде всего важно уведомить тех, кого предписывает закон. Согласно Общему регламенту по защите данных GDPR об утечке следует сообщить надзорным органам в Европе. Этот шаг нужен в том случае, если регламент применим к компании. В России закон, обязывающий сообщать об утечках персональных данных, скоро вступит в силу. Органом, которому придется поведать о возникшей проблеме с сохранностью данных, будет Роскомнадзор. Возможно, потребуется сообщить и в другие органы, не связанные напрямую с персональными данными. Если виновника хочется найти и наказать, это правоохранительные органы. Свои правила уведомления об утечках существуют у ФинЦЕРТ.

Также следует сообщить пострадавшим от утечки лицам — клиентам и сотрудникам. При этом важно озвучить реальный масштаб произошедшего. А вот больше необходимого рассыпаться в извинениях не стоит — они произошедшего не исправят. Пострадавшим будут полезны рекомендации по действиям, которые им следует предпринять, чтобы обезопасить себя.

Третьей стороной, которой нужно предоставить информацию, являются СМИ. До них она все равно дойдет, но через «испорченный телефон», то есть в сильно искаженном виде. Чтобы этого избежать, лучше дать информацию из первоисточника в нужном виде, но обязательно сделать это первыми. Новость можно дополнить комментарием, где выразить сожаление о случившемся, а также обещанием разобраться с инцидентом и сделать все возможное, чтобы предотвратить подобные случаи в будущем.

Шаг 2. Зафиксируйте детали

За ограничением доступа и изоляцией скомпрометированного участка сети должен следовать сбор сведений об инциденте. В этом деле важна каждая деталь — место утечки, объем попавших в сеть данных и т. п. Все детали собираются в одном отчете. Он может послужить также основанием для привлечения к ответственности злоумышленника. В таком отчете не бывает слишком мелких деталей, так как каждая важна. Стоит опросить сотрудников — они могли заметить что-то подозрительное.

Исследовать инцидент необязательно силами компании, можно привлечь к этому обученных сторонних специалистов. Для качественной проверки нужны специальные навыки, компетенции и знания. Когда удастся обнаружить конкретную точку уязвимости, нужно приступать к её устранению и восстановлению безопасной работы системы.

Шаг 3. Примите меры, чтобы избежать повторения

К вопросу защиты компании стоит подходить комплексно. Приоритетом должна стать работа с сотрудниками. Задачу повышения информационной грамотности персонала можно поручить HR. Сотрудникам важно рассказать о негативных последствиях, которые утечка информации несет для компании. Отдельно стоит составить инструкцию с полным описанием правил реагирования на критическую ситуацию и минимизации ее последствий. Она пригодится, если подобная ситуация возникнет снова.

Важным шагом на пути к безопасности может стать ограничение прав доступа людям, работающим с конфиденциальной информацией. Решить такую задачу способны два класса решений. DLP (Data Leak Prevention) решения позволяют защитить информацию, ограничивая определенные действия пользователя. Альтернативный вариант – это IRM решения (Information Rights Management). Они предполагают управление правами пользователей, например, предоставляя доступ к конфиденциальному документу одному сотруднику и запрещая любые действия с ним другому.

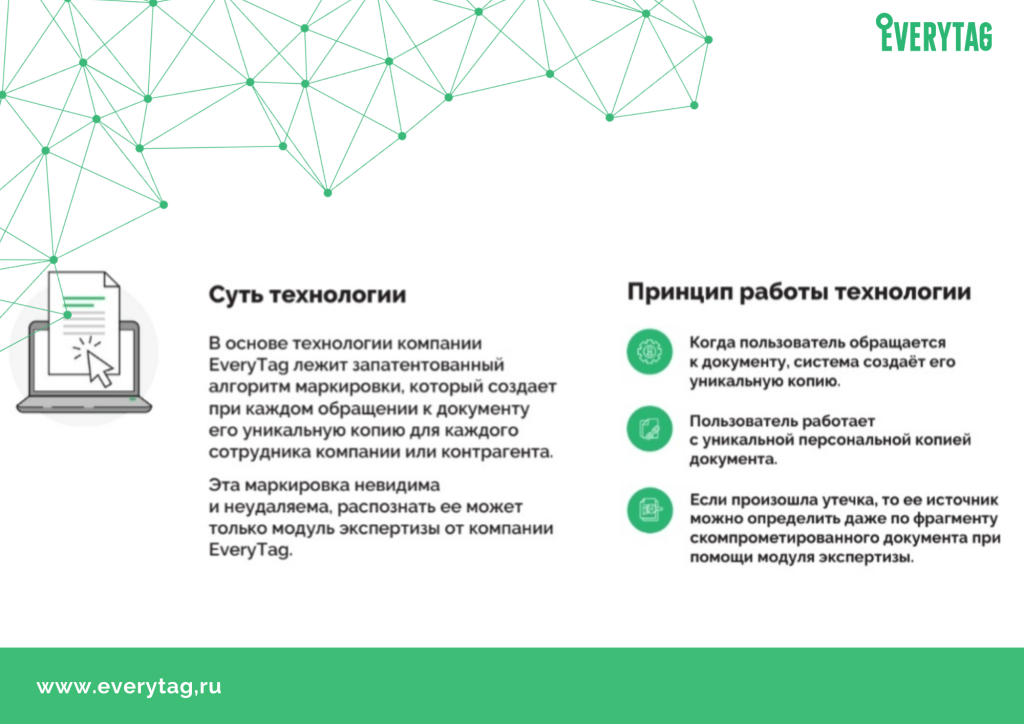

В качестве эффективного решения задачи стоит рассмотреть технологию EverTag. Она построена на запатентованном алгоритме маркировки. Последний при каждом обращении к документу создает уникальную копию отображения информации как для сотрудника компании, так и для контрагента. Такую маркировку невозможно распознать невооруженным глазом, а только при помощи инструментов экспертизы. Таким образом маркированная копия визуально неотличима от оригинала. Если утечка произошла, маркировка поможет найти источник на основе экспертизы. Так по скриншоту, фотографии или копии документа можно установить его владельца. Зная о том, что при утечке их легко найдут, сотрудники вряд ли захотят переступать черту. Решиться на такой шаг для них фактически будет означать поставить крест на своей карьере.

Утечка данных из компании — не конец света, если правильно на неё реагировать. Полученный опыт можно использовать при построении стратегии защиты, а также вернуть доверие клиентов и приумножить свои ресурсы. Главный урок, который стоит извлечь из утечки данных: нельзя пренебрегать вопросами информационной безопасности.

Нажимая на кнопку, я даю Согласие на обработку персональных данных в соответствии с Политикой обработки.

Зарегистрироваться